はじめに

Windows ドメインおよびネットワーク管理に関する深い知識を備え、PKI コンポーネント、ワークフロー、暗号システムについて理解している必要があります。ただし、暗号アルゴリズムやその他の技術的詳細の仕組みについて深い知識を備えている必要はありません。

DigiCert Autoenrollment Server のデプロイ

DigiCert Autoenrollment Server は、自動登録プロセスの以下の側面を処理します。

証明書の申請

保留中の申請の管理

証明書の更新

DigiCert Autoenrollment Serverは、DigiCert® Content Trust Manager が発行する証明書をネットワークコンピュータおよびエンドユーザに提供することができます。

DigiCert Autoenrollment Serverは、Windowsドメイン内のサポートされる Windowsサーバ上にインストールする必要があります。DigiCert Autoenrollment Serverは、ポリシー、証明書テンプレート、およびエンドユーザーに関する情報を提供するため、Active Directory(AD)サービスを利用します。これは、AD 管理者が管理し、ユーザーまたはコンピュータの特定のグループにポリシーを適用します。オペレーティングシステムは、Windows自動登録クライアントを使用して、許可されたユーザーまたはコンピューターがネットワークにログオンしたときに自動的に証明書を申請します。Windowsは証明書の有効期限を記録し、証明書の有効期限が切れそうになると更新を申請します。

「Supported Windows operating systems」を参照してください。

自動登録の処理について

Windows自動登録クライアントは、Autoenrollment Serverに証明書申請を送信します。サーバは、リクエストに含まれる情報をユーザーのアカウント詳細と照合します。Autoenrollment Serverは、Active Directoryから情報を取得してさらなるチェックの実行や、証明書の内容に関する制限の適用を行うことができます。その後、Autoenrollment Server は DigiCert 認証局(CA)に申請を提出し、申請が処理されるのを待ちます。

DigiCert承認局は証明書プロファイルの仕様に従って申請を処理し、証明書を発行し、Autoenrollment Server に転送します。その後、Autoenrollment Serverはクライアントに証明書を転送します。また、Autoenrollment Serverは、Active Directoryに証明書を公開するよう設定されている場合、その証明書を公開します。

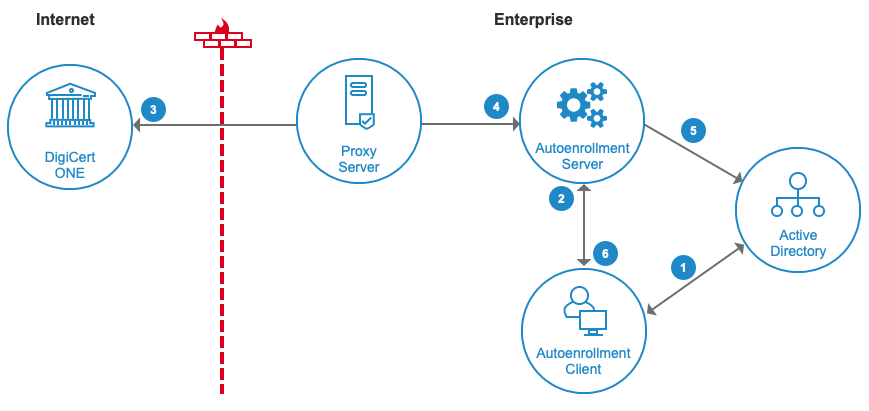

|

自動登録処理のデータフロー。

自動登録クライアントの証明書と秘密鍵の更新について

期限切れの証明書を更新するプロセスは、新しい証明書を要求するプロセスとほぼ同じです。唯一の例外は、自動登録クライアントに更新する必要のある証明書への参照が含まれていることです。証明書の更新期間は、Trust Lifecycle Managerで設定します。Windows自動登録クライアントは、証明書の有効期間の80%が経過した時点で自動的に証明書の更新を申請します。また、自動登録クライアントは、証明書の更新期間に達したときにも更新を申請しますが、これらのうち短い方の期間となります。

自動登録のデプロイ

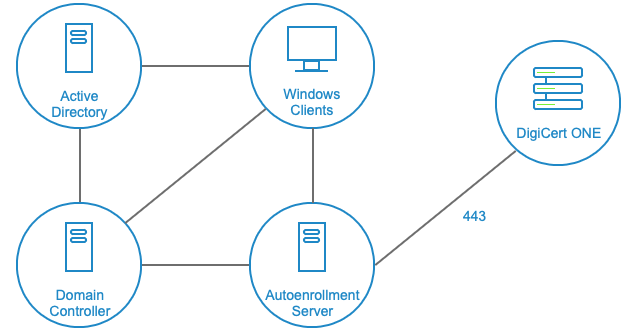

|

典型的な Enterprise デプロイにおけるAutoenrollment Server。この図は単一サーバの展開を示していますが、Autoenrollment Serverのデプロイは、単一サーバと複数サーバの展開の両方とも同じです。

典型的な証明書登録フローは、以下の手順で構成されます。

エンドユーザーがコンピュータにログインすると、自動登録クライアントがActive Directoryをチェックします。または、証明書ポリシーがエンドユーザーのコンピュータにプッシュされると、自動登録クライアントはActive Directoryをチェックします。次に、ローカルの証明書ストアをチェックして、エンドユーザーが登録のためにアクセスできる証明書テンプレートを決定します。

次に、ローカルの証明書ストアをチェックして、エンドユーザーが登録のためにアクセスできる証明書テンプレートを決定します。

Autoenrollment Server は、証明書の申請を行うよう、DigiCert ONE CA に Web サービス申請を送信します。この申請は、API キーによって認証されます(「Obtain the API token」を参照してください)。

ユーザーデータと証明書申請が正しい場合、DigiCert ONE認証局はエンドユーザー証明書をAutoenrollment Serverに転送します。

Autoenrollment Serverが証明書プロファイルでそのように構成されている場合、Active Directoryに証明書を公開します。

Autoenrollment Serverは、エンドユーザーの証明書ストアにインストールするため、証明書を自動登録クライアントに提供します。

Windows Hello for Business との統合

Autoenrollment Server は、Microsoft® Windows 10 以降の機能である Windows Hello® for Business と統合することにより、DigiCert® Trust Lifecycle Manager を通じた証明書の発行が可能になります。

詳細については、『Windows Hello for Business 統合ガイド』を参照してください。

Citrix Federated Authentication Service(FAS)との統合

DigiCert Autoenrollment Server は、Citrix FAS と統合して仮想環境向けのシングルサインオン(SSO)に対応し、DigiCert® Trust Lifecycle Manager を使用してユーザー認証証明書を監視・管理することができます。

詳細については、『Citrix FAS 統合ガイド』を参照してください。

セキュリティ識別子(SID)エクステンションと ECDSA キータイプへの対応

DigiCert Autoenrollment Server v 2.23.2.0 以降は、次の機能に対応しています。

Windows ログインに使用される動的な値を含んだセキュリティ識別子(SID)エクステンションで、,固定値にもなります。この値は、証明書プロファイルごとに設定するか、DigiCert Autoenrollment Server を使用して Active Directory 属性(objectSID など)から自動的に読み取ることが可能です。

ECDSA キータイプを使用した証明書の発行と更新(Windows Hello for Business 専用テンプレートを除く)。

カスタムプライベートエクステンションと新しいサブジェクト DN フィールドへの対応

DigiCert Autoenrollment Server v2.24.2.0 以降は、次の機能に対応しています。

証明書プロファイル設定に基づき Active Directory から動的に値を取得可能なカスタムプライベートエクステンション。

追加のサブジェクト識別名(DN)フィールド:

TitleGiven nameSurnameDN qualifier

複数値文字列の AD 属性とカンマ区切り DNS 名への対応

Autoenrollment Server v2.25.1.0 以降では、次の機能強化に対応しています。

ou属性など、複数値文字列を含む Active Directory 属性カンマ区切り値を含む DNS 名(単一フィールド内の複数エントリが可能)

複数値を含むプロファイルの設定方法については、「自動登録証明書プロファイルを作成する」を参照してください。

Supply in the request profile option

DigiCert Autoenrollment Server v2.26.1.0 and later supports a Supply in the request profile option. This option allows certificate field values to be sourced directly from the certificate signing request (CSR) instead of Active Directory.

When configuring a profile using the Microsoft Autoenrollment method, you can select From CSR as the source for Subject Distinguished Name (SDN) and Subject Alternative Name (SAN) fields. This option is available in addition to the existing Fixed value and Active Directory attribute sources.

The From CSR source is supported for the following certificate templates:

Generic User CertificateGeneric Device CertificateGeneric Private Server Certificate

The From CSR source corresponds to the Supply in the request option. When this option is used, the required certificate field values must be included in the CSR submitted with the enrollment request.