EST 経由で証明書を更新する

DigiCert® Trust Lifecycle Manager で EST 対応プロファイルから証明書を更新するには、次の手順を実行します。

証明書は、証明書プロファイルで設定された更新期間内でなければなりません。

CSR には元の証明書と同じサブジェクト DN 値が含まれていなければなりません。元の CSR を再利用するか、同じサブジェクト DN 値を含む新しい CSR を作成できます。

証明書プロファイルの EST 更新 URL(

simplereenroll操作)に CSR を送信します。これはプロファイル作成時に提供され、次の手順でいつでも再度取得できます。Trust Lifecycle Manager のメインメニューから [Policies > Certificate profiles]を選択します。

EST 対応プロファイルを名前で選択し、その詳細を表示します。

プロファイル詳細画面上部のドロップダウンを使用して、EST 更新 URL(simplereenroll)をコピーします。例:

https://clientauth.one.digicert.com/mpki/api/v1/.well-known/est/201bf186-fe8e-4444-b8b8-233f794fb6f7/simplereenroll

注記

CSR を作成し、cURL または Postman を設定して EST ベースの証明書申請を処理する方法に関する追加情報については、「cURL を使用してテストする」を参照してください。

cURL を使用して更新をテストする

登録コードで認証する

元の登録で認証に登録コードを使用していた場合には、次の手順を実行します。

所有の証明として、元の証明書とその秘密鍵を送信します。更新対象の証明書のファイル名を指定する

certパラメータ、およびその対応する秘密鍵の場所を指定するkeyパラメータを使用します。更新申請で認証ヘッダーの送信は不要です。更新のために送信する CSR は、元の証明書と同じサブジェクト DN 値を含み、同じ秘密鍵で署名されている必要があります。

次の例は、元の登録で認証に登録コードが使用されていた場合に、EST 経由で証明書を更新する完全な curl コマンドを示しています。

curl --location \ --request POST 'https://clientauth.one.digicert.com/mpki/api/v1/.well-known/est/201bf186-fe8e-4444-b8b8-233f794fb6f7/simplereenroll' \ --header 'Content-Type: text/plain' \ --cert device.crt \ --key device.pem.key \ --data-raw '-----BEGIN CERTIFICATE REQUEST----- MIIE5DCCA8wCAQAwggHDMR0wGwYDVQQDDBR1c2VyIG11bHRpcGxlIHRlc3QgMjEb MBkGA1UECwwSSGFpciBSZXNlYXJjaCBEZXB0MQ0wCwYDVQQLDARPVSAyMR0wGwYD VQQKDBRMJkggRG9ncyBHcm9vbWluZyBSSTETMBEGA1UEBwwKUHJvdmlkZW5jZTEV MBMGA1UECAwMUmhvZGUgSXNsYW5kMQswCQYDVQQGEwJVUzEOMAwGA1UEEQwFMDI4 NjAxEDAOBgNVBAkMB3N0cmVldDExEDAOBgNVBAkMB3N0cmVldDIxGzAZBgNVBAUT EnNlcmlhbG51bWJlcnNlYXQwMjEfMB0GCSqGSIb3DQEJARYQbWFpbEBzdWJqZWN0 LmNvbTEnMCUGCSqGSIb3DQEJAgwYdGVzdFUgdW5zdHJ1Y3R1cmVkTmFtZSAxMScw JQYJKoZIhvcNAQkCDBh0ZXN0VSB1bnN0cnVjdHVyZWROYW1lIDIxGzAZBgkqhkiG 9w0BCQgMDHVuc3RyIGFkZHIgMTEbMBkGCSqGSIb3DQEJCAwMdW5zdHIgYWRkciAy MQ8wDQYDVQQNDAZkZXNjcjExDzANBgNVBA0MBmRlc2NyMjCCASIwDQYJKoZIhvcN AQEBBQADggEPADCCAQoCggEBAPS61hrGb0X80qpTf0dE2DD+IGPeXe5okkA72tE8 SO6qdpE8HJ7/JAq5E0ubuxaNDXbTtm84CEzmp//DqYBpweIlMupFNgRb/+CVeA2J jRmcHx8ZZ5uMhcUbuQQPxgyGIbgsjbsW4LE81rG+YKkZ+yQ/lezkMiQD6tAVx1ci r4M+g4gudUP1t6rQvnUPHVJMvFZjCurlNPBwlzm2gHmSviwplwfPWpw0Tbw4lj60 aQakvOlrSEGvqfp4QGDjS+DWsTFLfJ5NlnTfefs6z/6C+qK2xnzK7TiLz31YHs/M KKxLyh1XnJqnbs1FT9OsA0SO3xP2pOMLcgBqLMYVcm5jCMsCAwEAAaCB2TAZBgkq hkiG9w0BCQcxDAwKVUc2QlVCWU5NWDCBuwYJKoZIhvcNAQkOMYGtMIGqMIGnBgNV HREEgZ8wgZyHBAoAAAqHBAoAAAuGFmh0dHA6Ly93d3cuZ29vZ2xlLmNvbS+GFmh0 dHA6Ly93d3cuY29vZ2xlLmNvbS+ICSqGSIb3EgECAogJKoZIhvcSAQIDgRJmaXJz dG9uZUBlbWFpbC5jb22BEHNlY29uZEBlbWFpbC5jb22CESouZmlyc3QxLmxoZGcu Y29tgg9zZWNvbmQubGhkZy5jb20wDQYJKoZIhvcNAQELBQADggEBAOs6t+gy4XKP n9ksNmUsXdaJouvcl/2brntdAflZ415InpBYY1UO2Zg0qMmdUrwW8zcwB6MENGJm wwIaj6ELKy1tQkIMCyP6RQxULk/5oMdmdXS54ys2Zr1Ddl2pAsS/FYQC3vSpKniq hn1agXAygFO/WY7sk5bwFsnhMtd8HKsbvQRQOvUDStYmFiFHkerSl3jMG/zN5991 2PKofBQVovwWcRfz5mqRBwKghcskjhOPi+Vhzew++dbY1c1Pt65Bl2McWbYKRpQ4 Cpu9NWdqq1rAT+bpe2/RYP1p8N5iSODy9CQZXMxCLcoBJeBIiduIDb3IwR5CcFrD kRm5LTlDxqo= -----END CERTIFICATE REQUEST-----'

クライアント証明書で認証する

元の登録で認証にクライアント証明書を使用していた場合には、次の手順を実行します。

更新に使用するクライアント認証証明書は、Trust Lifecycle Manager の証明書プロファイルの[認証方法]セクションで設定された信頼できる CA のいずれか 1 つにより発行されている必要があります。クライアント認証証明書のファイル名を指定する

certパラメータ、およびその対応する秘密鍵の場所を指定するkeyパラメータを使用します。更新のために送信する CSR は、元の証明書と同じサブジェクト DN 値を含んでいる必要があります。新しい証明書に使用する秘密鍵で署名します。この秘密鍵は元の秘密鍵と異っていても差し支えありません。

次の例は、元の登録で認証にクライアント証明書が使用されていた場合に、EST 経由で証明書を更新する完全な curl コマンドを示しています。

curl --location \ --request POST 'https://clientauth.one.digicert.com/mpki/api/v1/.well-known/est/201bf186-fe8e-4444-b8b8-233f794fb6f7/simplereenroll' \ --header 'Content-Type: text/plain' \ --cert client.crt \ --key client.key \ --data-raw '-----BEGIN CERTIFICATE REQUEST----- MIIE5DCCA8wCAQAwggHDMR0wGwYDVQQDDBR1c2VyIG11bHRpcGxlIHRlc3QgMjEb MBkGA1UECwwSSGFpciBSZXNlYXJjaCBEZXB0MQ0wCwYDVQQLDARPVSAyMR0wGwYD VQQKDBRMJkggRG9ncyBHcm9vbWluZyBSSTETMBEGA1UEBwwKUHJvdmlkZW5jZTEV MBMGA1UECAwMUmhvZGUgSXNsYW5kMQswCQYDVQQGEwJVUzEOMAwGA1UEEQwFMDI4 NjAxEDAOBgNVBAkMB3N0cmVldDExEDAOBgNVBAkMB3N0cmVldDIxGzAZBgNVBAUT EnNlcmlhbG51bWJlcnNlYXQwMjEfMB0GCSqGSIb3DQEJARYQbWFpbEBzdWJqZWN0 LmNvbTEnMCUGCSqGSIb3DQEJAgwYdGVzdFUgdW5zdHJ1Y3R1cmVkTmFtZSAxMScw JQYJKoZIhvcNAQkCDBh0ZXN0VSB1bnN0cnVjdHVyZWROYW1lIDIxGzAZBgkqhkiG 9w0BCQgMDHVuc3RyIGFkZHIgMTEbMBkGCSqGSIb3DQEJCAwMdW5zdHIgYWRkciAy MQ8wDQYDVQQNDAZkZXNjcjExDzANBgNVBA0MBmRlc2NyMjCCASIwDQYJKoZIhvcN AQEBBQADggEPADCCAQoCggEBAPS61hrGb0X80qpTf0dE2DD+IGPeXe5okkA72tE8 SO6qdpE8HJ7/JAq5E0ubuxaNDXbTtm84CEzmp//DqYBpweIlMupFNgRb/+CVeA2J jRmcHx8ZZ5uMhcUbuQQPxgyGIbgsjbsW4LE81rG+YKkZ+yQ/lezkMiQD6tAVx1ci r4M+g4gudUP1t6rQvnUPHVJMvFZjCurlNPBwlzm2gHmSviwplwfPWpw0Tbw4lj60 aQakvOlrSEGvqfp4QGDjS+DWsTFLfJ5NlnTfefs6z/6C+qK2xnzK7TiLz31YHs/M KKxLyh1XnJqnbs1FT9OsA0SO3xP2pOMLcgBqLMYVcm5jCMsCAwEAAaCB2TAZBgkq hkiG9w0BCQcxDAwKVUc2QlVCWU5NWDCBuwYJKoZIhvcNAQkOMYGtMIGqMIGnBgNV HREEgZ8wgZyHBAoAAAqHBAoAAAuGFmh0dHA6Ly93d3cuZ29vZ2xlLmNvbS+GFmh0 dHA6Ly93d3cuY29vZ2xlLmNvbS+ICSqGSIb3EgECAogJKoZIhvcSAQIDgRJmaXJz dG9uZUBlbWFpbC5jb22BEHNlY29uZEBlbWFpbC5jb22CESouZmlyc3QxLmxoZGcu Y29tgg9zZWNvbmQubGhkZy5jb20wDQYJKoZIhvcNAQELBQADggEBAOs6t+gy4XKP n9ksNmUsXdaJouvcl/2brntdAflZ415InpBYY1UO2Zg0qMmdUrwW8zcwB6MENGJm wwIaj6ELKy1tQkIMCyP6RQxULk/5oMdmdXS54ys2Zr1Ddl2pAsS/FYQC3vSpKniq hn1agXAygFO/WY7sk5bwFsnhMtd8HKsbvQRQOvUDStYmFiFHkerSl3jMG/zN5991 2PKofBQVovwWcRfz5mqRBwKghcskjhOPi+Vhzew++dbY1c1Pt65Bl2McWbYKRpQ4 Cpu9NWdqq1rAT+bpe2/RYP1p8N5iSODy9CQZXMxCLcoBJeBIiduIDb3IwR5CcFrD kRm5LTlDxqo= -----END CERTIFICATE REQUEST-----'

検証

証明書更新申請が正常に完了した場合、Base64 形式でエンコードされた発行済み x.509 証明書を含む cURL 応答が返されます。この応答により、Trust Lifecycle Manager 内の EST 対応プロファイルから証明書が更新されていることが確認できます。

Postman を使用して更新をテストする

登録コードで認証する

元の登録で認証に登録コードを使用していた場合には、所有の証明として元の証明書とその秘密鍵を送信することで更新を認証します。

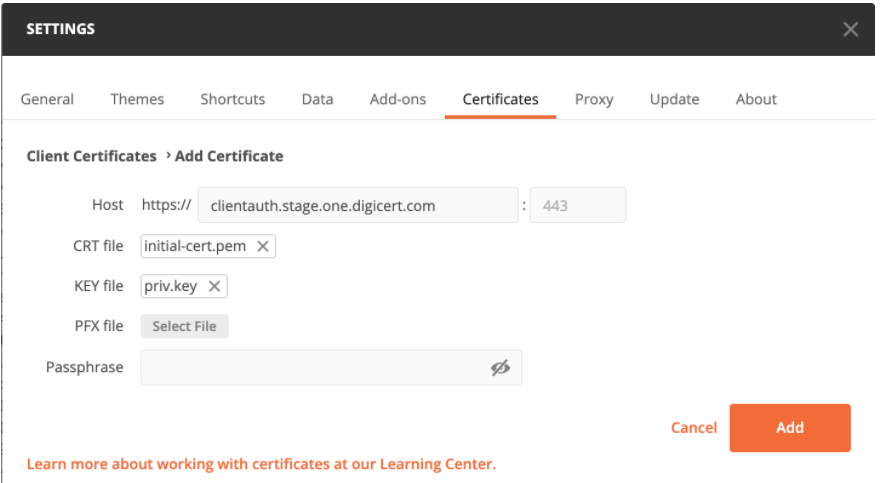

Postman ウィンドウの右上から[設定]を選択します。

[証明書]タブを選択します。

[クライアント証明書]セクションで、[証明書の追加]を選択し、次の値を指定します。

ホスト: Trust Lifecycle Manager 内の証明書プロファイルの EST 更新 URL から取得したベース URL。

CRT ファイル: PEM 形式でエンコードされた更新対象の証明書のファイルを選択します。

KEY ファイル: 更新対象の証明書用の秘密鍵を含むファイルを選択します。

入力すると、この画面は次のように表示されます。

注記

別のオプションとして、更新対象の証明書用の PFX ファイルとその対応するパスフレーズを追加することも可能です。

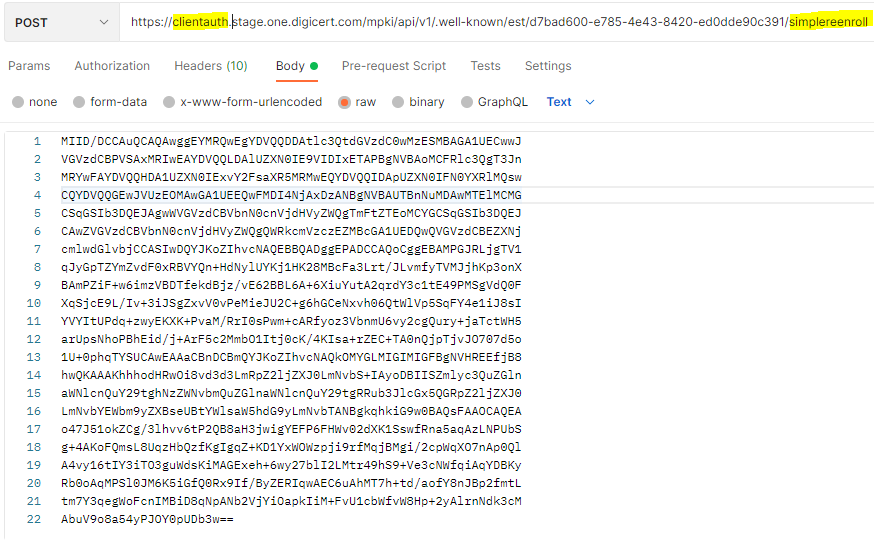

EST ベースの証明書更新のために Postman 申請を送信するには、次の手順を実行します。

POSTHTTP 方式と EST 更新 URL(simplereenroll)を使用する新しい Postman 申請を作成します。上記で設定した元の証明書とその秘密鍵により認証されるため、認証 HTTP ヘッダーは不要です。PEM 形式でエンコードされた CSR を申請の本文に貼り付けます。CSR は元の証明書と同じ秘密鍵で署名されている必要があります。

[送信]を選択して証明書登録申請を送信します。

クライアント証明書で認証する

元の登録で認証にクライアント証明書を使用していた場合、証明書プロファイルの「認証方法」セクションで設定されている信頼できる CA のうちいずれか 1 つから有効なクライアント証明書を送信して更新を認証します。登録時と同じクライアント認証証明書を使用するか、次のとおり Postman で新しい証明書を追加できます。

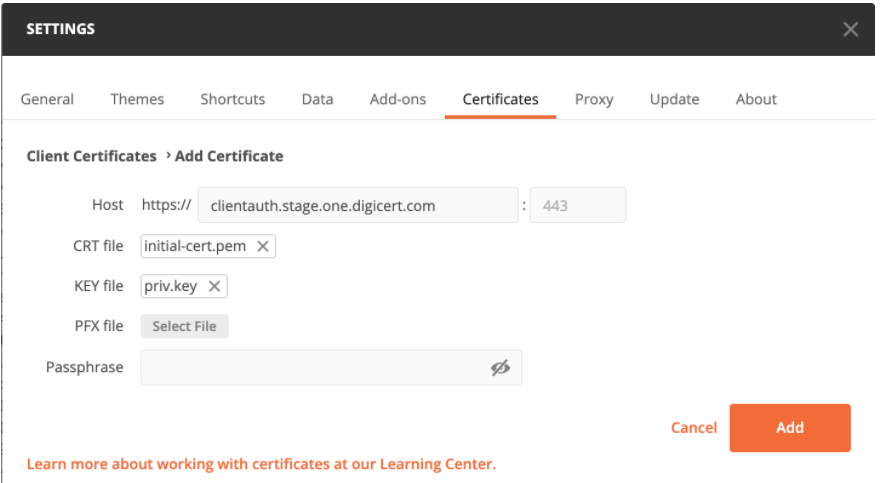

Postman ウィンドウの右上から[設定]を選択します。

[証明書]タブを選択します。

[クライアント証明書]セクションで、[証明書の追加]を選択し、次の値を指定します。

ホスト: Trust Lifecycle Manager 内の証明書プロファイルの EST 更新 URL から取得したベース URL。

CRT ファイル: PEM 形式でエンコードされたクライアント認証証明書のファイルを選択します。

KEY ファイル: クライアント認証証明書用の秘密鍵を含むファイルを選択します。

入力すると、この画面は次のように表示されます。

注記

別のオプションとして、クライアント認証証明書用の PFX ファイルとその対応するパスフレーズを追加することも可能です。

EST ベースの証明書更新のために Postman 申請を送信するには、次の手順を実行します。

POSTHTTP 方式と EST 更新 URL(simplereenroll)を使用する新しい Postman 申請を作成します。PEM 形式でエンコードされた CSR を申請の本文に貼り付けます。新しい証明書に使用する秘密鍵で CSR に署名します。この秘密鍵は元の秘密鍵と異っていても差し支えありません。

[送信]を選択して証明書登録申請を送信します。

検証

Postman を使用した証明書更新申請が正常に完了した場合、発行された証明書とともに 200 という応答メッセージが返されます。この応答により、Trust Lifecycle Manager 内の EST 対応プロファイルから証明書が更新されていることが確認できます。