CertCentral

2022 changes

2022년 12월 31일

DigiCert 2022년 유지 관리 일정

더 쉽게 인증서 관련 작업을 계획할 수 있도록 2022년 유지 관리 일정을 미리 예정했습니다. DigiCert 2022년 예정된 유지 관리 참조 -- 이 페이지는 모든 최신 유지 관리 일정 정보로 업데이트됩니다.

고객이 전 세계에 있으므로 모든 사람들에게 "최선의 시간"은 없습니다. 그렇지만 고객 데이터 사용을 검토한 후에 가장 적은 수의 고객에게 영향을 주는 시간을 선택했습니다.

유지 관리 일정 정보

별도로 지정되지 않은 경우 유지 관리는 매월 첫 번째 주말에 예약됩니다.

각 유지 관리 기간은 2시간이 예정됩니다.

서비스를 보호하기 위한 이중화를 갖추고 있지만 일부 DigiCert 서비스를 사용할 수 없을 수 있습니다.

유지 관리가 완료되면 모든 정상 작동이 다시 시작됩니다.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

이 유지 관리 기간에 대한 자세한 정보가 필요한 경우 고객 담당 관리자 또는 DigiCert 지원팀에게 문의하십시오.

December 15, 2022

CertCentral: Single random value for completing DCV on OV and EV TLS certificate orders

To simplify the domain control validation (DCV) workflow for OV and EV TLS certificates, we've improved our random value generation process for OV and EV certificate orders.

Now, when using DCV methods that require a random value to complete the domain validation for your OV or EV TLS orders, you receive a single random value that you can use to complete the DCV check for every domain on the order.

참고

Before, DigiCert returned a unique random value for each domain submitted on the OV or EV TLS certificate order.

This change brings the DCV workflow for OV and EV orders into closer alignment with DV orders, which have always returned a single random value for all domains on the order.

Affected DCV methods:

DNS TXT Record

DNS CNAME Record

HTTP Practical Demonstration (also known as File or FileAuth)

CertCentral Services API: DCV enhancements

To improve API workflows for clients using DCV methods that require a random value for OV and EV TLS certificate orders, we made the following enhancements to the CertCentral Services API.

Updated API response for creating OV and EV TLS certificate orders

We updated the data returned when you submit an order request:

New response parameter:

dcv_random_valueNow, when you submit an OV or EV TLS certificate order request with a

dcv_methodofdns-txt-token,dns-cname-token, orhttp-token, the API returns a new top-level response parameter:dcv_random_value. This parameter contains a random value that you can use to complete the DCV check for every domain on the order.Enhanced

domainsarrayNow, when you submit an OV or EV TLS certificate order request with a DCV method of

dns-txt-token,dns-cname-token, orhttp-token, the API returns adcv_tokenobject for every domain in thedomainsarray.Additionally, each

domains[].dcv_tokenobject now includes the samedcv_random_valuethat is used for the entire order. Before, we returned a different random value for each domain.참고

Before, when you submitted an order for an OV or EV TLS certificate, the API response omitted the

dcv_tokenobject for these domains:Domains validated under the scope of another domain on the order.

Domains that already existed in your account.

Subdomains of existing domains.

This example shows the updated API response for an OV TLS certificate request using a DCV method of dns_txt_token. For this example, the order includes these domains: example.com, sub.example.com, and example.org.

Updated API response for reissuing OV and EV TLS certificates

Now, when you reissue an OV or EV TLS certificate order request with a dcv_method of dns-txt-token, dns-cname-token, or http-token, the API returns a dcv_random_value that you can use to validate any domains added with the reissue request. For more information, visit the Reissue certificate API reference.

참고

Before, the Reissue certificate API endpoint only returned a dcv_random_value parameter for DV certificate reissues.

Added support for OV and EV TLS certificate orders to endpoints for managing order DCV

We updated the order-level endpoints for managing DCV to accept requests when the order_id path parameter contains the ID of an OV or EV TLS certificate order:

With this change, you can complete DCV for OV and EV TLS certificate orders with fewer API requests by calling the endpoints for managing DCV at the order-level instead of the domain-level.

Now, you can complete DCV checks for a domain using:

Any valid random value that exists for the domain (order-level or domain-level).

Either of the endpoints for checking DCV: Check domain DCV or Check order DCV.

참고

Before, the order-level endpoints for managing DCV only accepted requests when the order_id path parameter contained the ID of a DV certificate order. To manage DCV for individual domains on OV and EV TLS certificate orders, API clients had to use our domain-level endpoints:

Domain info API enhancements

We updated the Domain info API endpoint to return a new response parameter: higher_level_domains.

The higher_level_domains parameter contains a list of existing higher-level domains with a complete domain control validation (DCV) check for the same organization as the queried domain. Use this list to see if there are any domains in your account with active validations you can reuse to prove control over the queried domain.

For example, if you query the domain ID for demo.sub.example.com and you have already completed DCV checks for the domains sub.example.com and example.com in your account, the Domain info API returns a higher_level_domains array with this structure:

{

...

"higher_level_domains": [

{

"name": "sub.example.com",

"id": 4316203,

"dcv_expiration_datetime": "2023-12-04T04:08:50+00:00"

},

{

"name": "example.com",

"id": 4316205,

"dcv_expiration_datetime": "2023-12-04T04:08:49+00:00"

}

],

...

} To get the higher_level_domains array in your response data, you must submit a request to the Domain info API endpoint that includes the query string include_dcv=true:

https://www.digicert.com/services/v2/domain/{{domain_id}}?include_dcv=trueFor more information, see the API reference: Domain info.

December 8, 2022

CertCentral Services API: Added verified contact details to Organization info API

To give API clients access to more information about the verified contacts that exist for an organization, we added a new array to the Organization info API response: verified_contacts.

The new verified_contacts array provides a list of objects with details about each verified contact that exists for the organization. The verified_contacts array:

Includes information about pending, valid, and expired verified contacts.

Provides a list of validation types (CS, EV, and EV CS) for each verified contact.

참고

Before, the Organization info API only returned valid verified contacts in the ev_approvers array. The ev_approvers array is still available, however it does not provide as much detail as the new verified_contacts array.

Bugfix: Duplicate verified contacts

We fixed a bug where submitting a verified contact with multiple validation types (for example, CS and EV) caused duplicate verified contacts to be created for the organization, one for each validation type. This bug affected verified contacts submitted through the CertCentral console or through the CertCentral Services API.

Now, when you submit verified contacts with multiple validation types, we assign each validation type to the same verified contact, instead of creating a duplicate.

참고

This change only affects new verified contacts submitted after the fix. We did not remove any existing duplicate verified contacts.

Before today, duplicate verified contacts were not visible in the CertCentral console or Services API. With our recent enhancements to the Organization info API endpoint (see CertCentral Services API: Added verified contact details to Organization info API), any duplicate verified contacts for the organizations you manage will appear in the newly added verified_contacts array.

December 6, 2022

CertCentral: Removing the permanent identifier in EV Code Signing certificates

On December 6, 2022, at 10:00 MST (17:00 UTC), DigiCert will no longer issue EV Code Signing certificates with a permanent identifier value in the Subject Alternative Name field.

What do I need to do?

Does your EV code signing process expect to find the permanent identifier when parsing your issued EV Code Signing certificates?

If yes, you need to update your process by December 6, 2022, so it no longer relies on a permanent identifier value.

If no, no action is required.

Does this change affect my existing EV Code Signing certificates?

This change does not affect existing EV Code Signing certificates with a permanent identifier value in the Subject Alternative Name field. However, if you reissue an EV Code Signing certificate after the change on December 6, 2022, your reissued certificate will not contain a permanent identifier.

Background

The permanent identifier is a unique code for EV code signing certificates that includes information about the certificate subject’s jurisdiction of incorporation and registration information. In 2016, the CA/Browser Forum removed the permanent identifier requirement from EV Code Signing certificates.

CertCentral Services API: Verified contact improvements

Starting December 6, 2022, DigiCert will require organizations on Code Signing (CS) and EV Code Signing (EV CS) certificate orders to have a verified contact.

This change was originally scheduled for October 19, 2022. However, we postponed the change to December 6, 2022. For more information, see the October 19, 2022 change log entry.

Learn more:

December 3, 2022

Upcoming scheduled maintenance

DigiCert will perform scheduled maintenance on December 3, 2022, 22:00 – 24:00 MST (December 4, 2022, 05:00 – 07:00 UTC).

참고

Maintenance will be one hour later for those who do not observe daylight savings.

Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window, including Automation events and Discovery scans.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

Subscribe to the DigiCert Status page to get live maintenance updates. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

Services will be restored as soon as the maintenance is completed.

November 5, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on November 5, 2022, 22:00 –24:00 MDT (November 6, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

November 3, 2022

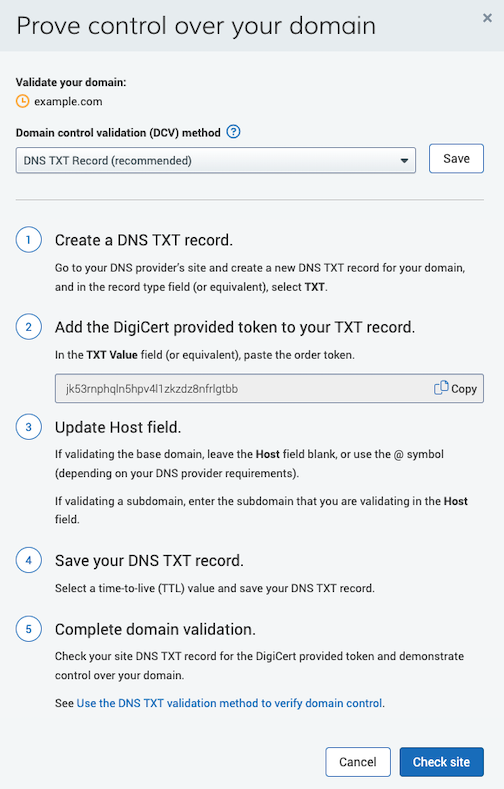

CertCentral: Improved DV certificate domain control validation

We updated the Prove control over your domain popup window for pending DV orders, making it easier to see what you need to do to complete the domain validation for all domains included on your certificate.

Now, when you select a domain control validation (DCV) method, you can see basic instructions for completing the domain validation along with a link to more detailed instructions on our product documentation website.

참고

For DV orders, you must use the same DCV method for all the domains on the certificate.

See for yourself

In the left main menu, go to Certificates > Orders.

On the Orders page, locate and select the order number of a pending DV order.

On the DV order details page, under What do I need to do, select the Prove control over domain link.

Improved Prove control over your domain popup window

November 1, 2022

CertCentral: upgrade your product when renewing your order

DigiCert is happy to announce that CertCentral allows you to upgrade your product when renewing your order.

Are you tired of placing a new order and reentering all your information when upgrading to a new product?

Now you don’t have to. We’ve improved our order renewal process so you can upgrade your product when renewing your certificate order.

Don’t see that option to upgrade your product when renewing your order, or already have the products you need and don’t want to see the option to upgrade?

Don’t worry; you can enable and disable this feature as needed. When ready to upgrade, you can enable it to save the hassle of placing a new order. When done, you can disable it until the next time you want to upgrade a product. See Upgrade product on renewal settings.

CertCentral: Improved Code Signing and EV Code Signing request forms

DigiCert is happy to announce that we updated the Code Signing and EV Code Signing request forms making it easier to view and add organization-related information when ordering a certificate.

This update allows you to select an organization and review the contacts associated with that organization or enter a new organization and assign contacts to the new organization.

Changes to note

You can now add a new organization along with all its contacts: organization, technical, and verified.

When adding an existing organization, you can now:

View the contacts assigned to that organization

Replace the organization contact

Replace or remove the technical contact

Select the verified contact(s) you want to receive the approval email

Add verified contacts

Before, you could only see and select an existing organization and could not see the contacts assigned to the organization.

See for yourself

In your CertCentral account, in the left main menu, go to Request a Certificate > Code Signing or Request a Certificate > EV Code Signing to see the updates to the request forms.

CertCentral: Code Signing certificate reissue bug fix

When reissuing your code signing certificate, we now include the Subject Email Address on your reissued certificate. Adding a subject email is optional and only available in enterprise accounts.

Note that we will not include the subject email address in the reissued certificate if the domain validation on that email domain has expired.

Background

When you order a code signing certificate, you can include an email address on your code signing certificate—subject email. Including an email address on the certificate provides an additional layer of trust for end users when checking your code signing signature.

See 코드 서명 인증서 주문.

October 21, 2022

CertCentral: Ability to require an additional email on certificate request forms

We are happy to announce that you can now make the Additional emails field a required field on CertCentral, Guest URL, and Guest Access request forms.

Tired of missing important expiring certificate notifications because the certificate owner is on vacation or no longer works for your organization?

The change helps prevent you from missing important notifications, including order renewal and expiring certificate notifications when the certificate owner is unavailable.

See for yourself:

To change this setting for CertCentral request forms:

In the left menu, go to Settings > Preferences.

On the Preferences page, expand Advanced settings.

In the Certificate Requests section, under Additional email field, select Required so requestors must add at least one additional email to their requests.

Select Save Settings.

To change this setting for Guest Access:

In the left main menu, go to Account > Guest Access.

On the Guest access page, in the Guest access section, under Additional emails, select Required so requestors must add at least one additional email to their requests.

Select Save Settings.

To change this setting for Guest URLs:

In the left main menu, go to Account > Guest Access.

On the Guest access page, in the Guest URLs section, to make it required in an existing guest URL, select the name of the guest URL. Under Emails, check Require additional emails field so requestors must add at least one additional email to their requests.

To make it required on a new guest URL, select Add Guest URL and then under Emails, check Require additional emails field so requestors must add at least one additional email to their requests.

Select Save Settings.

October 20, 2022

Change log RSS feed is going down

On October 20, 2022, the RSS feed for the docs.digicert.com change log is going down due to a platform migration.

It will return. Check back here for updates or contact us at docs@digicert.com to be notified when the new RSS feed is available.

October 19, 2022

CertCentral Services API: Verified contact improvements

참고

Update: This API change has been postponed until December 6, 2022.

DigiCert continues to recommend you follow our guidance to update affected API implementations before December 6.

What if I already made changes to get ready for October 19?

You are prepared for December 6. You don’t need to make additional changes. DigiCert will continue processing your order requests for Code Signing (CS) and EV Code Signing (EV CS) certificates as usual now and after we update the API on December 6.

Starting October 19, 2022, DigiCert will require organizations on Code Signing (CS) and EV Code Signing (EV CS) certificate orders to have a verified contact.

DigiCert has always required a verified contact from the organization to approve code signing certificate orders before we issue the certificate. Today, DigiCert can add a verified contact to an organization during the validation process. After October 19, verified contacts must be submitted with the organization.

To make the transition easier, when you submit a request to the Order code signing certificate API endpoint, DigiCert will default to adding the authenticated user (the user who owns the API key in the request) as a verified contact for the organization.

DigiCert will apply this default when:

The organization in the API request has no verified contacts who can approve CS or EV CS orders.

The API request body does not specify a new verified contact to add to the organization.

The authenticated user has a job title and phone number.

To avoid a lapse in service, make sure users in your CertCentral account with active API keys have a job title and phone number.

Learn more

October 17, 2022

CertCentral: Updated the DigiCert site seal image

We are happy to announce that we updated the DigiCert site seal image and replaced the checkmark with a padlock.

The updated site seal continues to provide your customers with the assurance that your website is secured by DigiCert—the leading provider of digital trust.

October 13, 2022

CertCentral: Updated the Code Signing and EV Code Signing request forms

In CertCentral, we reorganized and updated the look of the Code Signing and EV Code Signing certificate request forms. These forms are now more consistent with the look and flow of our TLS/SSL certificate request forms.

CertCentral: Code Signing certificate request form bug fix

On the code signing request form, when adding a Subject email address to appear on the certificate, you can now see the validated domains assigned to the organization with which the code signing certificate is associated.

참고

Previously, the option for viewing the validated domains assigned to the organization did not show any domains.

October 10, 2022

New Dedicated IP addresses for DigiCert Services

Update: IP Address change postponed until February 15, 2023

When we sent notifications in June 2022 about the IP address change, one of the IP addresses was incorrect. The same IP address was incorrect in this change log. We fixed that, and the information in the change log has been corrected.

To provide you with time to verify and update the IP addresses in your allowlist, we have postponed the IP address change until February 2023.

For more information:

New Dedicated IP Addresses knowledge base

October 8, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on October 8, 2022, 22:00 –24:00 MDT (October 9, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

Services will be restored as soon as the maintenance is completed.

End of support for CBC ciphers in TLS connections

DigiCert will end support for Cipher-Block-Chaining (CBC) ciphers in TLS connections to our services on October 8, 2022, at 22:00 MDT (October 9, 2022, at 04:00 UTC).

This change affects browser-dependent services and applications relying on CBC ciphers that interact with these DigiCert services:

CertCentral and CertCentral Services API

Certificate Issuing Services (CIS)

CertCentral Simple Certificate Enrollment Protocol (SCEP)

This change does not affect your DigiCert-brand certificates. Your certificates will continue to work as they always have.

Why is DigiCert ending support for the CBC ciphers?

To align with Payment card industry (PCI) compliance standards, DigiCert must end support for the following CBC:

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

TLS_RSA_WITH_AES_256_CBC_SHA

What do I need to do?

If you are using a modern browser, no action is required. Most browsers support strong ciphers, such as Galois/Counter Mode (GCM) ciphers, including Mozilla Firefox, Google Chrome, Safari, and Microsoft Edge. We do recommend updating your browser to its most current version.

If you have applications or API integrations affected by this change, enable stronger ciphers, such as GCM ciphers, in those applications and update API integrations before October 8, 2022.

If you do not update API integrations and applications, they will not be able to use HTTPS to communicate with CertCentral, the CertCentral Services API, CIS, and SCEP.

Knowledge base article

See our Ending Support for CBC Ciphers in TLS connections to our services for more information.

Contact us

If you have questions or need help, contact your account manager or DigiCert Support.

September 27, 2022

CertCentral Services API: Keep the "www" subdomain label when adding a domain to your account

To give you more control over your domain prevalidation workflows, we added a new optional request parameter to the Add domain API endpoint: keep_www. Use this parameter to keep the www. subdomain label when you add a domain using a domain control validation (DCV) method of email, dns-txt-token, or dns-cname-token.

By default, if you are not using file-based DCV, the Add domain endpoint always removes the www. subdomain label from the name value. For example, if you send www.example.com, DigiCert adds example.com to your account and submits it for validation.

To keep the www and limit the scope of the approval to the www subdomain, set the value of the keep_www request parameter to true:

{

"name": "www.example.com",

"organization": {

"id": 12345

},

"validations": [

{

"type": "ov"

}

],

"dcv_method": "email",

"keep_www": true

}September 16, 2022

CertCentral: Revocation reasons for revoking certificates

CertCentral supports including a revocation reason when revoking a certificate. Now, you can choose one of the revocation reasons listed below when revoking all certificates on an order or when revoking an individual certificate by ID or serial number.

Supported revocation reasons:

Key compromise* - My certificate's private key was lost, stolen, or otherwise compromised.

Cessation of operation - I no longer use or control the domain or email address associated with the certificate or no longer use the certificate.

Affiliation change - The name or any other information regarding my organization changed.

Superseded - I have requested a new certificate to replace this one.

Unspecified - None of the reasons above apply.

*Note: Selecting Key compromise does not block using the associated public key in future certificate requests. To add the public key to the blocklist and revoke all certificates with the same key, visit problemreport.digicert.com and prove possession of the key.

Revoke immediately

We also added the Revoke this certificate immediately option that allows Administrators to skip the Request and Approval process and revoke the certificate immediately. When this option is deselected, the revocation request appears on the Requests page, where an Administrator must review and approve it before it is revoked.

Background

The Mozilla root policy requires Certificate Authorities (CAs) to include a process for specifying a revocation reason when revoking TLS/SSL certificates. The reason appears in the Certificate Revocation List (CRL). The CRL is a list of revoked digital certificates. Only the issuing CA can revoke the certificate and add it to the CRL.

September 10, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on September 10, 2022, 22:00 –24:00 MDT (September 11, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

September 7, 2022

CertCentral Services API: Revocation reason for TLS/SSL certificates

In the CertCentral Services API, we added the option to choose a revocation reason when you submit a request to revoke a TLS/SSL certificate.

You can choose a revocation reason when revoking all certificates on an order or when revoking an individual certificate by ID or serial number.

To choose a revocation reason, include the optional revocation_reason parameter in the body of your request.

Example JSON request body:

{

"revocation_reason": "superseded"

}

For information about each revocation reason, visit the API documentation:

Revoke certificate (by ID or serial number)

August 30, 2022

CertCentral Services API: Added label for verified contacts

In the CertCentral Services API, we added a new contact_type label for verified contacts: verified_contact.

Use the verified_contact label to identify verified contacts for an organization when you submit a request for an EV TLS, Verified Mark, Code Signing, or EV Code Signing certificate. The updated label applies to all verified contacts, regardless of which product type the order is for.

For example, this JSON payload shows how to use the verified_contact label to add a verified contact to an organization in a new certificate order request:

{

"certificate": {

...

}

"organization": {

"id": 12345,

"contacts": [

{

"contact_type": "verified_contact",

"user_id": 12345

}

},

...

} Note: Before this change, verified contacts were always identified with the label ev_approver. The CertCentral Services API will continue accepting ev_approver as a valid label for verified contacts on EV TLS, VMC, Code Signing, and EV Code Signing certificate orders. The verified_contact label works the same as the ev_approver label, but the name is updated to apply to all products that require a verified contact.

Improved API documentation for adding organizations to Code Signing and EV Code Signing orders

We updated the Order code signing certificate API documentation to describe three ways to add an organization to your Code Signing (CS) or EV Code Signing (EV CS) order requests:

Add an existing organization already validated for CS or EV CS certificate issuance.

Add an existing organization not validated for CS or EV CS and submit the organization for validation with your order.

Create a new organization and submit it for validation with your CS or EV CS order request.

Learn more: Order code signing certificate – CS and EV CS organization validation

August 24, 2022

CertCentral: Edit SANs on pending orders: new, renewals, and reissues

DigiCert is happy to announce that CertCentral allows you to modify the common name and subject alternative names (SANs) on pending orders: new, renewals, and reissues.

Tired of canceling an order and placing it again because a domain has a typo? Now, you can modify the common name/SANs directly from a pending order.

Items to note when modifying SANs

Only admins and managers can edit SANs on pending orders.

Editing domains does not change the cost of the order.

You can only replace a wildcard domain with another wildcard domain and a fully qualified domain name (FQDN) with another FQDN.

The total number of domains cannot exceed the number included in the original request.

Removed SANs can be added back for free, up to the amount purchased, any time after DigiCert issues your certificate.

To reduce the certificate cost, you must cancel the pending order. Then submit a new request without the SANs you no longer want the certificate to secure.

See for yourself

In your CertCentral account, in the left main menu, go to Certificates > Orders.

On the Orders page, select the pending order with the SANs you need to modify.

On the certificate’s Order details page, in the Certificate status section, under What do you need to do, next to Prove control over domains, select the edit icon (pencil).

See Edit common name and SANs on a pending TLS/SSL order: new, renewals, and reissues.

CertCentral Services API: Edit SANs on a pending order and reissue

To allow you to modify SANs on pending new orders, pending renewed orders, and pending reissues in your API integrations, we added a new endpoint to the CertCentral Services API. To learn how to use the new endpoint, visit Edit domains on a pending order or reissue.

August 22, 2022

CertCentral Services API: New response parameters for Domain info and List domains endpoints

To make it easier for API clients to get the exact date and time domain validation reuse periods expire, we added new response parameters to the Domain info and List domains API endpoints:

dcv_approval_datetime: Completion date and time (UTC) of the most recent DCV check for the domain.dcv_expiration_datetime: Expiration date and time (UTC) of the most recent DCV check for the domain.

작은 정보

For domain validation expiration dates, use the new dcv_expiration_datetime response parameter instead of relying on the dcv_expiration.ov and dcv_expiration.ev fields. Since October 1, 2021, the domain validation reuse period is the same for both OV and EV TLS/SSL certificate issuance. The new dcv_expiration_datetime response parameter returns the expiration date for both OV and EV domain validation.

Learn more:

August 6, 2022

Upcoming scheduled maintenance

Some DigiCert services will be down for about 15 minutes during scheduled maintenance on August 6, 2022, 22:00 – 24:00 MDT (August 7, 2022, 04:00 – 06:00 UTC).

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance starts and when maintenance ends.

For scheduled maintenance dates and times, see DigiCert 2022 scheduled maintenance.

July 11, 2022

CertCentral Services API: Archive and restore certificates

To give API clients the option to hide unused certificates from API response data, we released new API endpoints to archive and restore certificates. By default, archived certificates do not appear in response data when you submit a request to the List reissues or List duplicates API endpoints.

New API endpoints

Use this endpoint to archive a certificate.

Use this endpoint to restore an archived certificate.

Updated API endpoints

We updated the List reissues and List duplicates endpoints to support a new optional URL query parameter: show_archived. If the value of show_archived is true, the response data includes archived certificates. If false (default), the response omits archived certificates.

July 9, 2022

Upcoming Schedule Maintenance

Some DigiCert services will be down for a total of 20 minutes during scheduled maintenance on July 9, 2022, 22:00 – 24:00 MDT (July 10, 2022, 04:00 – 06:00 UTC).

What can I do?

Plan accordingly

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

For scheduled maintenance dates and times, see the DigiCert 2022 scheduled maintenance.

July 5, 2022

CertCentral: Improved Order details page

DigiCert is happy to announce that we improved the layout and design of the Order details page.

We took your feedback and updated the Orders page to make managing your certificates and orders easier throughout their lifecycle.

When we reorganized the information on the Order details page, we didn’t remove anything. So, everything you did before the updates, you can still do now. However, there are a few things you asked for that you can do now that you couldn’t do before.

Summary of changes:

We added new banners, alerts, and icons to help you better understand the actions you need to take on your certificates and orders.

We added a Certificate history tab to the Order details page. Now, you can view and interact with all the certificates associated with the order: reissues, duplicates, expired, and revoked.

We added the ability to revoke an individual certificate or all the certificates on the order.

We also updated the Orders page to add Certificate and Order alert banners, advanced search features, and columns in the orders list.

These changes do not affect Guest access. When accessing an order via guest access, you will not see any of the updates.

See the changes for yourself. In your CertCentral account, in the left main menu, go to Certificates > Orders.

Want to provide feedback?

The next time you are in your CertCentral account, locate the “d” icon in the lower right corner of the page (white “d” in a blue circle) and click it. Use the Share Your Feedback feature to let us know your thoughts on the changes. And don’t hesitate to provide feedback about other CertCentral pages and functionality.

June 28, 2022

CertCentral: Improved DNS Certification Authority Authorization (CAA) resource records checking

DigiCert is happy to announce that we improved the CAA resource record checking feature and error messaging for failed checks in CertCentral.

Now, on the order’s details page, if a CAA resource record check fails, we display the check’s status and include improved error messaging to make it easier to troubleshoot problems.

Background

Before issuing an SSL/TLS certificate for your domain, a Certificate Authority (CA) must check the DNS CAA Resource Records (RR) to determine whether they can issue a certificate for your domain. A Certificate Authority can issue a certificate for your domain if one of the following conditions is met:

They do not find a CAA RR for your domain.

They find a CAA RR for your domain that authorizes them to issue a certificate for the domain.

How can DNS CAA Resource Records help me?

CAA resource records allow domain owners to control which certificate authorities (CAs) are allowed to issue public TLS certificates for each domain.

June 21, 2022

CertCentral: Bulk domain validation support for DNS TXT and DNS CNAME DCV methods

DigiCert is happy to announce that CertCentral bulk domain validation now supports two more domain control validation (DCV) methods: DNS TXT and DNS CNAME.

Remember, domain validation is only valid for 397 days. To maintain seamless certificate issuance, DigiCert recommends completing DCV before the domain's validation expires.

Don't spend extra time submitting one domain at a time for revalidation. Use our bulk domain revalidation feature to submit 2 to 25 domains at a time for revalidation.

See for yourself

In your CertCentral account, in the left main menu, go to Certificates > Domains.

On the Domains page, select the domains you want to submit for revalidation.

In the Submit domains for revalidation dropdown, select the DCV method you want to use to validate the selected domains.

2022년 6월 6일

CertCentral 보고서 라이브러리 API 향상

DigiCert는 CertCentral 보고서 라이브러리 API에 대한 아래의 개선 사항을 발표하게 되어 기쁩니다.

예약된 보고서를 삭제하여 보고서 실행 일시 중단

새 엔드포인트를 추가했습니다. 예약된 보고서 삭제. 예약된 보고서를 삭제하면 향후 보고서 실행이 일시 중단됩니다. 예약된 보고서를 삭제한 후에도 동일한 보고서 ID로 완료한 보고서 실행 내역을 다운로드할 수 있습니다.

참고

이전에는 보고서 일정을 편집하거나, 또는 예약된 보고서와 완료된 모든 보고서 실행 내역을 삭제하는 것만 가능했습니다.

하위 계정 데이터만 있는 보고서 생성

보고서 만들기 및 보고서 편집 엔드포인트에 대해 허용되는 division_filter_type 값 목록에 새 옵션을 추가했습니다. EXCLUDE_ALL_DIVISIONS. 보고서에서 모든 상위 계정 데이터를 제외하려면 이 값을 사용하세요. 이 옵션을 사용하는 보고서에는 선택한 하위 계정(sub_account_filter_type)의 데이터만 포함됩니다.

참고

이전에는 상위 계정에 있는 하나 이상의 부서 데이터를 포함하지 않고 하위 계정 보고서를 생성할 수 없었습니다.

자세히 알아보기

2022년 6월 4일

예정된 유지 관리

DigiCert에서 2022년 6월 4일 22:00 – 24:00 MDT(2022년 6월 5일 04:00 – 06:00 UTC)에 예정된 유지 관리를 수행합니다. 서비스를 보호하기 위한 이중화를 갖추고 있지만 이 시간 동안 일부 DigiCert 서비스를 사용할 수 없을 수 있습니다.

이용자는 무엇을 할 수 있습니까?

높은 우선 순위의 주문, 갱신 및 재발급을 유지 관리 시간 이전 또는 이후를 피하여 일정을 계획하십시오.

즉시 인증서 발급 및 자동화 작업에 API를 사용하는 경우 중단을 예상합니다.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

예정된 유효 기간 날짜 및 시간은 DigiCert 2022년 예정된 유지 관리를 참조하십시오.

서비스는 유지 관리가 완료되는 즉시 복원될 것입니다.

2022년 5월 31일

CertCentral Services API: 향상된 주문 정보 API 응답

업데이트: API 소비자들에게 주문 정보 API 응답 변경 사항이 그들의 통합에 미치는 영향을 평가할 시간을 더 많이 제공하기 위해 이 업데이트 실행을 2022년 5월 31일까지 연기합니다. 원래 아래에 설명된 변경 사항을 2022년 4월 25일에 발표할 계획이었습니다.

2022년 5월 31일에 DigiCert는 주문 정보 API를 다음과 같이 개선할 예정입니다. 이러한 변경 사항은 사용하지 않는 값을 제거하고 주문 세부 정보 개체의 데이터 구조를 업데이트하여 제품 유형 전반에 걸쳐 다양한 상태의 주문에 대해 일관성을 향상시킵니다.

공개 TLS, 코드 서명, 문서 서명 및 클래스 1 S/MIME 인증서에 대한 자세한 내용과 응답 예는 주문 정보 엔드포인트의 참조 설명서를 참고하세요.

이러한 변경 사항에 대해 질문이 있거나 도움이 필요한 경우 계정 담당자 또는 DigiCert 지원팀에 문의하세요.

일반 개선 사항

다음 변경 사항은 주문 상태에 관계없이 다양한 인증서 유형의 주문에 적용됩니다.

제거된 매개 변수:

public_id(문자열)모든 주문에 대해 API가

public_id매개 변수 반환을 중지합니다. DigiCert는public_id값을 요구하는 빠른 설치 워크플로를 더 이상 지원하지 않습니다.certificate.ca_cert_id(문자열)DV 인증서 주문의 경우 API가

ca_cert_id매개 변수 반환을 중지합니다. 이 매개 변수의 값은 발급 ICA 인증서의 내부 ID이며 외부에서 사용할 수 없습니다. API는 이미 다른 제품 유형의 주문 세부정보에서ca_cert_id매개 변수를 제외합니다.주문과 관련된 발급 ICA 인증서의 이름과 공개 ID를 얻으려면 대신

ca_cert개체를 사용하세요.verified_contacts(개체 배열)문서 서명 인증서 주문의 경우 API는

verified_contacts배열 반환을 중지합니다. API는 이미 다른 제품 유형의 주문 세부정보에서verified_contacts배열을 제외합니다.certificate.dns_names(문자열 배열)주문과 연결된 DNS 이름이 없는 경우(예: 코드 서명, 문서 서명 또는 클래스 1 S/MIME 인증서에 대한 주문인 경우) API가

dns_names배열 반환을 중지합니다.이전에는 API가 빈 문자열이 있는

dns_names배열을 반환했습니다.[" "]certificate.organization_units(문자열 배열)주문과 연결된 조직 단위가 없는 경우 API가

organization_units배열 반환을 중지합니다.이전에는 일부 제품 유형의 경우 API가 빈 문자열이 포함된

organization_units배열을 반환했습니다.[" "]certificate.cert_validitycert_validity개체에서는 API가 주문 생성 시 인증서 유효 기간을 설정하는 데 사용된 단위에 대한 키/값 쌍만 반환합니다. 예를 들어 인증서의 유효 기간이 1년인 경우cert_validity개체는 값이 1인years매개 변수를 반환합니다.이전에는

cert_validity객체가days및years모두에 대한 값을 반환하는 경우가 있었습니다.

추가된 매개 변수:

order_validity(개체)코드 서명, 문서 서명 및 클라이언트 인증서 주문의 경우 API가

order_validity개체를 반환하기 시작합니다.order_validity객체는 주문 유효 기간 동안days,years또는custom_expiration_date를 반환합니다. API는 이미 공개 SSL/TLS 제품의 주문 세부 정보에order_validity개체를 포함시킵니다.payment_profile(개체)DV 인증서 주문의 경우 주문이 저장된 신용 카드와 연결된 경우 API가

payment_profile개체를 반환하기 시작합니다. API는 이미 다른 제품 유형의 주문 세부정보에payment_profile개체를 포함시킵니다.server_licenses(정수)DV 인증서 주문의 경우 API가

server_licenses매개 변수 반환을 시작합니다. API는 이미 다른 제품 유형의 주문 세부정보에server_licenses매개 변수를 포함하고 있습니다.

승인되지 않은 주문 요청

다음 변경 사항은 승인 대기 중이거나 거부된 인증서 주문 요청에만 적용됩니다. 이러한 변경으로 인해 요청이 승인되고 유효성 검사 및 발급을 위해 DigiCert에 주문이 제출된 후에 API가 반환하는 내용과 더 가까운 응답 데이터 구조가 제공됩니다.

승인되지 않고 거부된 요청을 관리하려면 주문 세부 정보를 검색하는 대신에 요청 엔드포인트(/request)를 사용하는 것이 좋습니다. 보류 및 거부된 인증서 주문 요청을 관리하도록 /request 엔드포인트를 설계했으며 이들 엔드포인트는 변경 없이 유지됩니다.

참고

더 빠른 인증서 발급을 위해 새 인증서 주문에 대한 승인 요청 단계를 건너뛰거나 생략하는 워크플로를 사용하는 것이 좋습니다. API 워크플로가 이미 승인 단계를 건너뛰거나 생략한 경우 아래 변경 사항을 무시해도 무방합니다. 승인 단계 제거에 대해 자세히 알아보세요.

추가된 매개 변수:

disable_ct(부울)allow_duplicates(부울)cs_provisioning_method(문자열)

제거된 매개 변수:

server_licenses(정수)승인되지 않은 주문 요청의 경우 API가

server_licenses매개 변수 반환을 중지합니다. API는 승인된 주문 요청에 대한 주문 세부정보에server_licenses매개 변수를 계속 포함시킵니다.

향상된 organization 개체

승인되지 않은 주문 요청 및 승인된 주문 요청에 대한 주문 세부 정보에 일관된 데이터 구조를 제공하기 위해 API는 승인되지 않은 주문 요청에 대해 수정된 organization 개체를 반환합니다.

API는 모든 제품 유형의 승인되지 않은 주문 요청에 대해 다음과 같은 예상치 못한 속성 반환을 중지합니다.

organization.status(문자열)organization.is_hidden(부울)organization.organization_contact(개체)organization.technical_contact(개체)organization.contacts(개체 배열)

API는 모든 제품 유형의 승인되지 않은 주문 요청이 있는 경우 다음과 같은 예상되는 속성 반환을 시작합니다.

organization.name(문자열)organization.display_name(문자열)organization.assumed_name(문자열)organization.city(문자열)organization.country(문자열)

주문 정보 응답에 포함되지 않은 조직 세부 정보를 얻으려면 조직 정보 API 엔드포인트를 사용하세요.

2022년 5월 24일

CertCentral에서 새로운 중간 CA 인증서로부터 GeoTrust 및 RapidSSL DV 인증서 발급

2022년 5월 24일 오전 9시~오전 11시 MDT(오후 3시~오후 5시 UTC) 사이에 DigiCert는 아래 나열된 GeoTrust 및 RapidSSL 중간 CA(ICA) 인증서를 대체합니다. 이러한 중간 인증서로부터 최대 유효 기간(397일)의 DV 인증서를 더 이상 발급할 수 없습니다.

GeoTrust TLS DV RSA Mixed SHA256 2020 CA-1

GeoTrust TLS DV RSA Mixed SHA256 2021 CA-1

RapidSSL TLS DV RSA Mixed SHA256 2020 CA-1

RapidSSL TLS DV RSA Mixed SHA256 2021 CA-1

GeoTrust Global TLS RSA4096 SHA256 2022 CA1

RapidSSL Global TLS RSA4096 SHA256 2022 CA1

DigiCert ICA Update KB 문서를 참조하세요.

사용자에게 어떤 영향이 있습니까?

새로운 ICA의 배포가 기존 인증서에는 영향을 주지 않습니다. 교체된 ICA 인증서로 발급된 활성 인증서는 만료될 때까지 신뢰할 수 있는 상태로 유지됩니다.

그러나 인증서 재발급을 포함한 모든 새 인증서는 새 ICA 인증서로부터 발급됩니다. ICA 인증서 교체를 원활하게 진행하려면 설치하는 모든 TLS 인증서와 함께 제공된 ICA 인증서를 항상 포함시키십시오.

이전 버전 중간 CA 인증서 고정

이전 버전 중간 CA 인증서의 수락을 하드코딩

이전 버전 중간 CA 인증서를 포함하는 신뢰 저장소를 운영

작업 필요

고정, 하드 코드 수락을 실행하거나 신뢰 저장소를 운영하는 경우 가능한 한 빨리 환경을 업데이트하세요. ICA 인증서 고정 및 하드 코딩을 중지하거나 필요한 변경을 수행하여 새 ICA 인증서로부터 발급된 GeoTrust DV 및 RapidSSL DV 인증서를 신뢰할 수 있게 해야 합니다. 즉, 새 ICA 인증서와 신뢰 루트에 연결할 수 있도록 해야 합니다.

새 중간 CA 인증서 사본을 다운로드하려면 DigiCert 신뢰받는 루트 인증 기관 인증서 페이지를 참조하세요.

시간이 더 필요하면 어떻게 합니까?

환경 업데이트에 시간이 더 필요한 경우 만료될 때까지 이전 2020 ICA 인증서를 계속 사용할 수 있습니다. DigiCert 지원팀에 문의하시면 귀하의 계정에 대해 필요한 설정을 해드릴 수 있습니다. 그러나 2022년 5월 31일 이후에는 2020년 ICA 인증서에서 발급된 RapidSSL DV 및 GeoTrust DV 인증서가 1년 미만으로 단축됩니다.

2022년 5월 18일

CertCentral: 새로운 키 생성 서비스인 DigiCert KeyGen

DigiCert는 새로운 키 생성 서비스인 KeyGen을 발표하게 되어 기쁘게 생각합니다. KeyGen을 사용하여 브라우저에서 클라이언트 인증서 및 코드 서명 인증서를 생성하고 설치할 수 있습니다. KeyGen은 macOS 및 Windows에서 사용할 수 있으며 모든 주요 브라우저에서 지원됩니다.

KeyGen을 사용하면 클라이언트 및 코드 서명 인증서를 주문하기 위해 CSR을 생성할 필요가 없습니다. CSR 없이 주문하십시오. 그러면 주문을 처리하고 인증서를 준비한 후에 DigiCert에서 KeyGen을 사용하여 인증서를 받는 방법에 대한 지침이 포함된 "인증서 생성" 이메일을 보냅니다.

KeyGen은 어떻게 작동합니까?

KeyGen은 키 쌍을 생성한 다음 공개 키를 사용하여 CSR(인증서 서명 요청)을 만듭니다. KeyGen이 CSR을 DigiCert에 보내고 DigiCert는 인증서를 KeyGen에 다시 보냅니다. 그런 다음 KeyGen은 인증서와 개인 키가 포함된 PKCS12(.p12) 파일을 데스크톱에 다운로드합니다. 인증서 생성 과정에서 생성한 암호는 PKCS12 파일을 보호합니다. 암호를 사용하여 인증서 파일을 열면 인증서가 개인 인증서 저장소에 설치됩니다.

브라우저에서 클라이언트 및 코드 서명 인증서를 생성하는 방법에 대해 자세히 알아보려면 다음 설명을 참조하세요.

2022년 5월 9일

CertCentral Services API: 주문 정보 API 응답의 빈 사용자 값에 대한 데이터 유형 수정

주문과 연결된 사용자가 없을 때 주문 정보 API(GET https://www.digicert.com/services/v2/order/certificate/{{order_id}})가 user 필드에 잘못된 데이터 유형을 반환하는 문제를 수정했습니다. 이제 사용자 데이터가 없는 주문의 경우 주문 정보 엔드포인트는 빈 배열("user": [])을 반환하는 대신에 빈 user 객체("user": {})를 반환합니다.

2022년 5월 7일

예정된 유지 관리

업데이트: 5월 7일 MDT(5월 8일 UTC)의 유지 관리 시간 중에 계획된 다운타임이 없습니다.

DigiCert는 2022년 5월 7일 22:00 - 24:00 MDT(2022년 5월 8일, 04:00 - 06:00 UTC) 사이에 정기 유지 관리 작업을 수행합니다. 서비스를 보호하기 위한 이중화를 갖추고 있지만 이 시간 동안 일부 DigiCert 서비스를 사용할 수 없을 수 있습니다.

서비스는 유지 관리가 완료되는 즉시 복원될 것입니다.

이용자는 무엇을 할 수 있습니까?

일정에 따라 계획합니다.

높은 우선 순위의 주문, 갱신 및 재발급을 유지 관리 시간 이전 또는 이후를 피하여 일정을 계획하십시오.

즉시 인증서 발급 및 자동화 작업에 API를 사용하는 경우 중단을 예상합니다.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

유지 관리 날짜 및 시간은 DigiCert 2022 유지 관리 일정을 참조하세요.

2022년 4월 18일

CertCentral: 이제 검증된 마크 인증서에 대해 여러 해 플랜을 사용할 수 있습니다

이제 CertCentral 및 CertCentral Services API에서 상표 표기 인증서(Verified Mark Certificate, VMC)에 대해 여러 해 플랜을 사용할 수 있음을 발표하게 되어 기쁩니다.

DigiCert® 여러 해 플랜에서는 최대 6년의 상표 표기 인증서 보호를 위해 한 번에 할인된 가격을 지불할 수 있습니다. 여러 해 플랜을 사용하면 원하는 적용 기간(최대 6년)을 선택할 수 있습니다. 플랜이 만료될 때까지 인증서가 유효 기간의 끝에 도달할 때마다 비용 없이 다시 발급합니다.

참고

여러 해 플랜의 길이에 따라 플랜 기간 동안 도메인 및 조직에 대해 여러 번 다시 유효성 검사를 수행하는 것이 필요할 수 있습니다.

Services API에서 VMC에 대한 여러 해 플랜

Services API에서 VMC에 대한 주문 요청을 제출할 때 order_validity 개체를 사용하여 여러 해 플랜(1-6년)의 적용 기간을 설정합니다. 자세한 정보:

상표 표기 인증서가 무엇인가요?

VMC(상표 표기 인증서)는 기업이 고객의 받은 편지함의 '보낸 사람' 필드 옆에 인증된 브랜드 로고를 배치할 수 있는 새로운 유형의 인증서입니다.

메시지가 열리기 전에 로고가 보입니다.

로고는 도메인의 DMARC 상태와 조직의 인증된 ID를 확인하는 역할을 합니다.

2022년 4월 11일

CertCentral Services API: 도메인 잠금 API 엔드포인트

DigiCert는 이제 CertCentral Services API에서 도메인 잠금 기능을 사용할 수 있음을 발표합니다.

참고

도메인 잠금 엔드포인트를 사용하려면 먼저 CertCentral 계정에 대해 도메인 잠금을 활성화해야 합니다. 도메인 잠금 - 계정에 대한 도메인 잠금 활성화를 참조하십시오.

새로운 API 엔드포인트

지정된 도메인에 대한 도메인 잠금을 활성화합니다.

지정된 도메인에 대한 도메인 잠금을 비활성화합니다.

도메인 잠금 계정 토큰에 대해 지정된 도메인의 DNS CAA 리소스 레코드를 확인합니다.

업데이트된 API 엔드포인트

도메인 잠금 세부 정보와 함께 다음 매개 변수를 포함하도록 도메인 정보 및 목록 도메인 엔드포인트에 대한 응답을 업데이트했습니다.

domain_locking_status(문자열)도메인 잠금 상태. 계정의 도메인 잠금이 활성화된 경우에만 반환됩니다.

account_token(문자열)도메인 잠금 계정 토큰. 계정의 도메인 잠금이 활성화되어 있고 도메인의 도메인 잠금이 한 번 이상 활성화된 경우에만 반환됩니다.

자세한 내용 참조:

2022년 4월 5일

CertCentral: Domain locking is now available

DigiCert is happy to announce our domain locking feature is now available.

Does your company have more than one CertCentral account? Do you need to control which of your accounts can order certificates for specific company domains?

Domain locking lets you control which of your CertCentral accounts can order certificates for your domains.

How does domain locking work?

DNS Certification Authority Authorization (CAA) resource records allow you to control which certificate authorities can issue certificates for your domains.

With domain locking, you can use this same CAA resource record to control which of your company's CertCentral accounts can order certificates for your domains.

How do I lock a domain?

To lock a domain:

Enable domain locking for your account.

Set up domain locking for a domain.

Add the domain's unique verification token to the domain's DNS CAA resource record.

Check the CAA record for the unique verification token.

To learn more, see:

Symantec, GeoTrust, Thawte 또는 RapidSSL에서 CertCentral™으로의 계정 업그레이드 수명 종료

2022년 4월 5일 MDT부터 Symantec, GeoTrust, Thawte 또는 RapidSSL 계정을 CertCentral™로 더 이상 업그레이드할 수 없습니다.

DigiCert CertCentral로 아직 이전하지 않았다면 지금 업그레이드하여 웹사이트 보안을 유지하고 인증서에 계속 액세스할 수 있습니다.

내 계정을 어떻게 업그레이드합니까?

계정을 업그레이드하려면 즉시 DigiCert 지원팀에 문의하십시오. 계정 업그레이드 절차에 대한 자세한 내용은 CertCentral로 업그레이드 를 참조하세요. 알고 있어야 할 사항

내 계정을 CertCentral로 업그레이드하지 않으면 어떻게 됩니까?

2022년 4월 5일 이후에는 새 CertCentral 계정을 가져와 도메인, 조직 등 모든 계정 정보를 수동으로 추가해야 합니다. 또한 활성 인증서를 새 계정으로 마이그레이션할 수 없습니다.

2022년 4월 5일 이후에 새 CertCentral 계정을 설정하는 데 도움이 필요하시면 DigiCert 지원팀에 문의하세요.

2022년 4월 2일

예정된 유지 관리

DigiCert는 2022년 4월 2일 22:00 - 24:00 MDT(2022년 4월 3일 04:00 - 06:00 UTC) 사이에 정기 유지 관리 작업을 수행합니다. 이 기간에는 일부 서비스가 최대 2시간 동안 중단될 수 있습니다.

참고

일광 절약 시간제가 적용되지 않는 경우 유지 관리 시간이 1시간 앞당겨집니다.

인프라 관련 유지 관리 가동 중지

인프라 관련 유지 관리를 22:00 MDT (오전 4:00 UTC)에 시작할 것입니다. 그러면 아래 나열된 서비스가 최대 2시간 동안 중단될 수 있습니다.

CertCentral® TLS 인증서 발급:

이 시간 중에 제출한 TLS 인증서 요청은 실패할 것입니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

CIS 및 CertCentral® SCEP:

CIS(인증서 발급 서비스) 가동 중지

CertCentral SCEP(단순 인증서 등록 프로토콜) 가동 중지

이 시간 중에 제출한 요청은 실패할 것입니다

CIS API가 "503 서비스를 사용할 수 없음" 오류를 반환합니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

Direct Cert Portal 새 도메인 및 조직 유효성 검사:

이 시간 동안 유효성 검사를 위해 제출된 새 도메인은 실패합니다

이 기간 동안 유효성 검사를 위해 제출된 새 조직은 실패합니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

QuoVadis® TrustLink® 인증서 발급:

이 시간 중에 제출한 TrustLink 인증서 요청은 지연됩니다

요청이 이후에 처리되도록 큐에 추가될 것입니다

큐에 추가된 요청은 서비스가 복원된 후에 처리될 것입니다

PKI Platform 8 새 도메인 및 조직 유효성 검사:

이 시간 동안 유효성 검사를 위해 제출된 새 도메인은 실패합니다

이 기간 동안 유효성 검사를 위해 제출된 새 조직은 실패합니다

요청이 이후에 처리되도록 큐에 추가될 것입니다

큐에 추가된 요청은 서비스가 복원된 후에 처리될 것입니다

UAA(User Authorization Agent) 서비스에 대한 액세스가 비활성화됩니다. UAA 관리자 및 사용자 웹 포털 모두 해당

이용자는 무엇을 할 수 있습니까?

일정에 따라 계획합니다.

높은 우선 순위의 주문, 갱신 및 재발급을 유지 관리 시간 이전 또는 이후를 피하여 일정을 계획하십시오.

즉시 인증서 발급 및 자동화 작업에 API를 사용하는 경우 중단을 예상합니다.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

예약된 유지 관리 날짜 및 시간은 DigiCert 2022년 예약된 유지 관리를 참조하십시오.

서비스는 유지 관리가 완료되는 즉시 복원될 것입니다.

2022년 3월 30일

CertCentral: 이제 일괄 도메인 유효성 재검사를 사용할 수 있습니다.

DigiCert는 이제 일관 도메인 유효성 검사 기능을 사용할 수 있음을 발표합니다. 다시 유효성 검사를 위해 한 번에 하나의 도메인을 제출하는 방식으로 추가로 시간을 소비하지 마십시오. 일괄 도메인 다시 유효성 검사 기능을 사용하여 재검증을 위해 한 번에 2~25개의 도메인을 제출할 수 있습니다.

도메인 유효성 검사는 397일 동안만 유효합니다. 원활한 인증서 발급을 유지하려면 도메인 유효성 검사가 만료되기 전에 미리 DCV(도메인 제어 유효성 검사)를 완료할 것을 권장합니다.

참고

현재 일괄 도메인 기능은 이메일 DCV 방법만 지원합니다. 다른 DCV 방법을 사용하려면 각 도메인을 개별적으로 제출해야 합니다.

직접 확인해 보십시오.

CertCentral 계정의 왼쪽 메인 메뉴에서 인증서 > 도메인으로 이동합니다.

도메인 페이지에서 다시 유효성 검사를 수행하기 위해 제출할 도메인을 선택합니다.

다시 유효성 검사를 위해 도메인을 제출 드롭다운에서 이메일 기반 유효성 검사를 위해 도메인을 제출을 선택합니다.

2022년 3월 24일

SSL 도구의 수명 종료

2022년 3월 24일부터 SSL 도구를 방문하면 SSL 도구를 더 이상 사용할 수 없다는 팝업 메시지가 표시됩니다. DigiCert® SSL 설치 진단 도구를 사용하도록 권장합니다.

참고

다른 SSL 도구 기능/페이지를 방문하면 동일하거나 유사한 서비스를 제공하는 digicert.com의 다른 사이트 페이지로 안내해 드립니다.

SSL 설치 진단 도구란 무엇입니까?

SSL 설치 진단 도구는 다음 사항을 확인하는 무료 공개 도구입니다.

인증서 설치

웹 서버 구성

무슨 작업을 해야 합니까?

DigiCert® SSL 설치 진단 도구의 사용을 시작하십시오. 다음 작업도 수행할 수 있습니다.

브라우저에서 SSL 도구 북마크를 DigiCert® SSL 설치 진단 도구로 교체.

웹 사이트에 SSL 도구에 대한 링크가 있는 경우 SSL 설치 진단 도구에 대한 링크로 대체.

2022년 3월 21일

기본 OV 및 EV 인증서 주문에 DigiCert 사이트 씰 사용 가능

DigiCert 기본 OV 및 EV 인증서 주문에는 DigiCert 사이트 씰이 포함됩니다. 이제 기본 SSL 인증서가 보호하는 동일한 사이트에 DigiCert 사이트 씰을 설치할 수 있습니다. 사이트 씰은 TLS/SSL 보안 분야에서 가장 잘 알려진 업체 중 하나인 DigiCert에서 웹사이트 보호에 대한 확신을 고객에게 제공합니다.

사이트 씰을 클릭하면 도메인, 조직, TLS/SSL 인증서 및 유효성 검사에 대한 추가 세부 정보가 표시됩니다.

DigiCert 사이트 씰 구성 및 설치 방법 알아보기

DigiCert Smart Seal

DigiCert는 또한 보다 혁신적인 유형의 사이트 씰인 DigiCert Smart Seal을 제공합니다. 이 고급 씰은 DigiCert 사이트 씰보다 상호 작용 기능이 더 우수하고 매력적입니다. 마우스 가리키기 효과, 애니메이션, 그리고 마우스 가리키기 효과 및 애니메이션 기능 사용 중에 회사 로고를 표시하는 기능을 추가했습니다.

2022년 3월 10일

CertCentral: 이제 DV 인증서 주문 시에 DNS CNAME DCV 방법을 사용할 수 있음

CertCentral 및 CertCentral Services API에서 이제 DNS CNAME DCV(도메인 제어 유효성 검사) 방법을 사용하여 DV 인증서 주문 시 도메인을 확인할 수 있습니다.

참고

이전에는 DNS CNAME DCV 방법을 사용하여 OV 및 EV 인증서 주문에서 도메인을 검증하고 도메인을 사전 검증할 때에만 사용할 수 있었습니다.

DV 인증서 주문에서 DNS CNAME DCV 방법을 사용하려면,

CertCentral의 경우:

DV TLS 인증서를 주문할 때 DCV 방식으로 DNS CNAME을 선택할 수 있습니다.

DV TLS 인증서의 주문 세부정보 페이지에서 DCV 방식을 DNS CNAME 레코드로 변경할 수 있습니다.

Services API의 경우:

DV TLS 인증서를 요청할 때 dcv_method 요청 매개 변수의 값을 dns‑cname‑token으로 설정하세요.

참고

즉시 DV 인증서 발급을 위한 요청 토큰을 생성하는 AuthKey 프로세스는 DNS CNAME DCV 방법을 지원하지 않습니다. 그러나 파일 인증(http‑token) 및 DNS TXT(dns‑txt‑token) DCV 방법을 사용할 수 있습니다. 자세한 내용은 DV 인증서 즉시 발급을 참조하세요.

DNS CNAME DCV 방법 사용에 대해 자세히 알아보세요.

CertCentral의 경우:

Services API의 경우:

2022년 3월 8일

CertCentral Services API: 향상된 도메인 목록 엔드포인트 응답

CertCentral 계정의 도메인에 대한 DCV(도메인 제어 유효성 검사) 상태에 대한 정보를 더 쉽게 찾을 수 있도록 도메인 목록(List domains) API 응답의 도메인 개체에 아래의 응답 매개 변수를 추가했습니다.

dcv_approval_datetime: 도메인에 대한 가장 최근 DCV 확인 완료 날짜 및 시간.last_submitted_datetime: 유효성 검사를 위해 도메인을 최근에 제출힌 날짜 및 시간.

자세한 정보는 도메인 목록 엔드포인트에 대한 참고 설명서를 참조하십시오.

2022년 3월 5일

예정된 유지 관리

DigiCert는 2022년 3월 5일 22:00 - 24:00 MST(2022년 3월 6일 오전 5:00 - 오전 7:00 UTC) 사이에 정기 유지 관리 작업을 수행합니다. 이 기간에는 일부 서비스가 최대 2시간 동안 중단될 수 있습니다.

인프라 관련 유지 관리 가동 중지

인프라 관련 유지 관리를 22:00 MST (05:00 UTC)에 시작할 것입니다. 그러면 아래 나열된 서비스가 최대 2시간 동안 중단될 수 있습니다.

CertCentral™ TLS 인증서 발급:

이 시간 중에 제출한 TLS 인증서 요청은 실패할 것입니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

CIS 및 CertCentral™ SCEP:

CIS(인증서 발급 서비스) 가동 중지

CertCentral SCEP(단순 인증서 등록 프로토콜) 가동 중지

이 시간 중에 제출한 요청은 실패할 것입니다

CIS API가 "503 서비스를 사용할 수 없음" 오류를 반환합니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

Direct Cert Portal 새 도메인 및 조직 유효성 검사:

이 시간 동안 유효성 검사를 위해 제출된 새 도메인은 실패합니다

이 기간 동안 유효성 검사를 위해 제출된 새 조직은 실패합니다

실패한 요청은 서비스를 복원한 후에 다시 제출해야 합니다.

QuoVadis™ TrustLink™ 인증서 발급:

이 시간 중에 제출한 TrustLink 인증서 요청은 지연됩니다

요청이 이후에 처리되도록 큐에 추가될 것입니다

큐에 추가된 요청은 서비스가 복원된 후에 처리될 것입니다

PKI Platform 8 새 도메인 및 조직 유효성 검사:

이 시간 동안 유효성 검사를 위해 제출된 새 도메인은 실패합니다

이 기간 동안 유효성 검사를 위해 제출된 새 조직은 실패합니다

요청이 이후에 처리되도록 큐에 추가될 것입니다

큐에 추가된 요청은 서비스가 복원된 후에 처리될 것입니다

이용자는 무엇을 할 수 있습니까?

일정에 따라 계획합니다.

높은 우선 순위의 주문, 갱신 및 재발급을 유지 관리 시간 이전 또는 이후를 피하여 일정을 계획하십시오.

즉시 인증서 발급 및 자동화 작업에 API를 사용하는 경우 중단을 예상합니다.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

예약된 유지 관리 날짜 및 시간은 DigiCert 2022년 유지 관리 일정을 참조하십시오.

서비스는 유지 관리가 완료되는 즉시 복원될 것입니다.

2022년 2월 17일

CertCentral: 확인된 연락처 EV TLS 인증서 요청 승인 프로세스 개선

CertCentral 및 CertCentral Services API에서, EV TLS 요청 승인 이메일을 인증서 요청에 포함된 확인된 연락처로만 보내도록 EV TLS 인증서 요청 프로세스를 업데이트했습니다.

참고

이전에는 EV TLS 인증서를 요청할 때 해당 조직의 확인된 모든 연락처에 EV 주문 승인 이메일을 보냈습니다.

EV TLS 인증서 요청에 확인된 연락처 추가:

CertCentral

EV TLS 인증서를 요청할 때 다음을 수행할 수 있습니다.

조직에 할당된 기존 확인된 연락처 유지

연락처 제거 (적어도 하나 이상 필요)

새 연락처 추가 (인증서 발급이 지연될 수 있으므로 새 연락처를 각각 확인해야 함).

Services API

EV TLS 인증서를 요청할 때 JSON 요청의

organization.contacts배열에 확인된 연락처를 포함시킵니다. 확인된 연락처의 경우contact_type필드의 값은ev_approver입니다.

EV TLS 인증서 요청에 대해 자세히 알아보기:

CertCentral의 경우 EV SSL/TLS 인증서 주문을 참조하세요.

Services API의 경우 기본 EV 주문, Secure Site EV 주문 및 Secure Site Pro EV 주문을 참조하세요.

2022년 2월 12일

DigiCert 서비스에 사용되는 IP 주소 범위 확장

2022년 2월 12일 22:00 - 24:00 MST(2022년 2월 13일 05:00 - 07:00 UTC) 사이에 예정된 유지 관리의 일환으로 DigiCert는 서비스에 사용하는 IP 주소 범위를 확장하고 있습니다. 이러한 추가 IP 주소는 서비스 가동 시간을 늘리고 예정된 유지 관리 기간 동안 서비스 중단 시간을 줄이기 위한 노력의 일환입니다.

무슨 작업을 해야 합니까?

회사에서 허용 목록*을 사용하는 경우 2022년 2월 12일까지 아래 나열된 IP 주소 블록을 포함하도록 업데이트하여 DigiCert 서비스 및 API 통합이 예상대로 실행되도록 하십시오.

참고

*허용 목록은 지정된 IP 주소만 특정 작업을 수행하거나 시스템에 연결하도록 허용하는 방화벽 목록입니다.

새로운 IP 주소 범위

다음 IP 주소 범위를 허용 목록에 추가하세요*. 216.168.240.0/20

중요

우리가 IP 주소를 교체하거나 제거하지 않습니다. 우리는 서비스 제공을 위해 사용하는 IP 주소의 범위만 확장하고 있습니다.

간편한 참고 자료로서 기술 자료 문서 DigiCert 서비스의 IP 주소 범위 확장을 참조하세요. 질문이 있는 경우, 고객 담당 관리자 또는 DigiCert 지원팀에게 문의하십시오.

영향을 받는 서비스:

CertCentral/Services API

ACME

Discovery/API

Discovery 센서 방화벽 설정

ACME 자동화 / API

CIS(인증서 발급 서비스)

SCEP(단순 인증서 등록 프로토콜)

API 액세스 URL

Direct Cert 포털/API

DigiCert 웹 사이트

유효성 검사 서비스

PKI Platform 8

PKI Platform 7 (일본 및 호주)

QuoVadis TrustLink

DigiCert ONE

Account Manager

CA Manager

IoT Device Manager

Document Signing Manager

Secure Software Manager

Enterprise PKI Manager

Automation Manager

2022년 2월 9일

CertCentral Services API: 도메인 정보 향상

도메인과 연결된 DCV 토큰에 대한 expiration_date 매개 변수를 포함하도록 도메인 정보 API 응답을 업데이트했습니다. 이제 도메인 정보 API를 호출하고 include_dcv 쿼리 매개 변수의 값을 true로 설정하면 응답의 dcv_token 개체에 도메인에 대한 DCV 토큰의 expiration_date가 포함됩니다.

{

...

"dcv_token": {

"token": "91647jw2bx280lr5shkfsxd0pv50ahvg",

"status": "pending",

"expiration_date": "2022-02-24T16:25:52+00:00"

},

...

}2022년 2월 8일

계정 보안 기능: 승인된 사용자 이메일 도메인

CertCentral 관리자는 이제 사용자가 CertCentral 계정을 생성할 수 있는 이메일 도메인을 지정할 수 있습니다. 그러면 승인되지 않은 일반 이메일 도메인(@gmail.com, @yahoo.com) 또는 제3자가 소유한 도메인으로 이메일이 전송되는 것을 방지할 수 있습니다. 사용자가 사용자 이메일 주소를 승인되지 않은 도메인으로 설정하거나 변경하려고 하면 오류가 발생합니다.

설정 > 기본 설정에서 이 설정을 찾습니다. 고급 설정을 확장하고 승인된 이메일 도메인 섹션을 찾습니다.

참고

이 설정은 승인되지 않은 이메일 주소를 가진 기존 사용자에게는 영향을 주지 않습니다. 새 사용자 그리고 이 설정을 구성한 후에 변경된 이메일에만 영향을 줍니다.

2022년 2월 1일

VMC(상표 표기 인증서): 3곳의 신설 승인 상표 사무소

이제 DigiCert가 VMC 인증서 로고를 확인하기 위해 세 곳의 지적 재산권 사무소를 더 인정하게 되었음을 알려드립니다. 새로운 사무소는 한국, 브라질 및 인도에 있습니다.

새로 승인된 상표 사무소:

기타 승인된 상표 사무소:

상표 표기 인증서가 무엇인가요?

VMC(상표 표기 인증서)는 기업이 고객의 받은 편지함의 '보낸 사람' 필드 옆에 인증된 브랜드 로고를 배치할 수 있는 새로운 유형의 인증서입니다.

메시지가 열리기 전에 로고가 보입니다.

로고는 도메인의 DMARC 상태와 조직의 인증된 ID를 확인하는 역할을 합니다.

버그 수정: CS(코드 서명) 인증서 생성 이메일이 CS 확인 연락처로만 전송됨

CS 확인 연락처에게만 인증서 생성 이메일을 보내는 CS(코드 서명) 인증서 발급 프로세스의 버그를 수정했습니다. 이 버그는 요청자가 코드 서명 인증서 요청에 CSR을 포함하지 않은 경우에만 발생했습니다.

이제 CSR 없이 제출된 주문에 대해 코드 서명 인증서 생성 이메일을 아래 주소로 보냅니다.

인증서 요청자

CS 확인된 연락처

주문에 포함된 추가 이메일

참고

DigiCert는 코드 서명 인증서 요청과 함께 CSR을 제출할 것을 권장합니다. 현재는 Internet Explorer가 키 쌍 생성을 지원하는 유일한 브라우저입니다. 기술 자료 문서: Firefox 69에서 Keygen 지원 중단을 참조하세요.

2022년 1월 25일

OV 및 EV TLS 인증서 프로필 업데이트

DV, OV 및 EV TLS 인증서의 프로필 조정 작업을 수행하면서 OV 및 EV TLS 인증서 프로필을 약간 변경하고 있습니다. 2022년 1월 25일부터 OV 및 EV TLS 인증서 프로필에서 기본 제약 조건 확장을 중요하지 않음으로 설정합니다.

참고

DV TLS 인증서는 기본 제약 조건 확장이 중요하지 않음으로 설정된 상태로 이미 발급되었습니다.

무슨 작업을 해야 합니까?

사용자 측의 조치는 필요하지 않습니다. 인증서 발급 과정에서 어떤 차이도 느끼지 못할 것입니다. 그러나 TLS 인증서 프로세스에서 기본 제약 조건 확장을 중요로 설정해야 하는 경우 계정 관리자나 DigiCert 지원팀에 즉시 문의하세요.

2022년 1월 24일

향상된 도메인 페이지, 유효성 검사 상태 필터 - 완료됨 / 유효성 검사됨

도메인 페이지의 유효성 검사 상태 드롭다운에서 완료됨 / 유효성 검사됨 필터를 업데이트하여 완료 및 활성 DCV(도메인 제어 유효성 검사)가 있는 도메인을 더 쉽게 찾을 수 있습니다.

참고

이전에는 완료됨 / 유효성 검사됨 DCV가 있는 도메인을 검색할 때 도메인 유효성 검사가 만료된 경우에도 완료된 DCV가 있는 모든 도메인을 반환했습니다.

이제 완료됨 / 유효성 검사됨 DCV가 있는 도메인을 검색할 때 검색 결과에 완료된 활성 DCV가 있는 도메인만 반환합니다. 만료된 DCV가 있는 도메인을 찾으려면 유효성 검사 상태 드롭다운에서 만료됨 필터를 사용합니다.

완료된 활성 DCV가 있는 도메인 찾기

CertCentral의 왼쪽 주 메뉴에서 인증서 > 도메인으로 이동합니다.

도메인 페이지의 유효성 검사 상태 드롭다운에서 완료됨 / 유효성 검사됨을 선택합니다.

CertCentral Services API: 도메인 목록 개선

도메인 목록(List domains) API의 경우 OV 또는 EV 인증서 발급이 검증된 도메인을 더 쉽게 찾을 수 있도록 filters[validation]=completed 필터를 업데이트했습니다.

이전에는 이 필터가 도메인 유효성 검사가 만료된 경우에도 DCV 검사가 완료된 모든 도메인을 반환했습니다. 이제는 이 필터가 활성 OV 또는 EV 도메인 유효성 검사 상태가 있는 도메인만 반환합니다.

2022년 1월 10일

CertCentral 도메인 및 도메인 세부 정보 페이지: 향상된 도메인 유효성 검사 추적

도메인 및 도메인 세부 정보 페이지를 업데이트하여 도메인 유효성 검사를 보다 쉽게 추적하고 최신 상태로 유지할 수 있습니다. 이러한 업데이트 내용은 도메인 유효성 검사 재사용 기간*에 대한 작년도 업계의 변경 사항에 부합됩니다. 도메인 유효성 검사를 최신 상태로 유지하면 인증서 발급 시간(신규, 재발급, 중복 발급 및 갱신)이 줄어듭니다.

참고

*2021년 10월 1일에 업계는 모든 도메인 유효성 검사 재사용 기간을 398일로 단축했습니다. DigiCert는 만료된 도메인 유효성 검사를 사용하여 인증서가 발급되지 않도록 397일 도메인 유효성 검사 재사용 기간을 시행했습니다. 이 변경 사항에 대한 자세한 내용은 기술 자료 문서 2021년 도메인 유효성 검사 정책 변경 사항을 참조하세요.

도메인 페이지 개선 사항

도메인 페이지(왼쪽 메인 메뉴에서 인증서 > 도메인 선택)를 방문하면 세 개의 새로운 열, 즉 DCV 방법, 유효성 검사 상태 및 유효성 검사 만료 열이 표시됩니다. 이제 도메인에 대한 제어, 도메인 유효성 검사 상태(보류 중, 유효성 검사됨, 곧 만료됨, 만료됨) 및 도메인 유효성 검사의 만료 시점을 증명할 때 사용되는 DCV(도메인 제어 유효성 검사) 방법을 볼 수 있습니다.

OV 및 EV 유효성 검사 재사용 기간이 동일하기 때문에 유효성 검사 상태 정렬 기능을 간소화했습니다. OV 유효성 검사 및 EV 유효성 검사에 대해 별도의 필터를 표시하는 대신 필터 세트 하나만 표시합니다.

완료됨 / 유효성 검사됨

보류 중 유효성 검사

0~7일 후에 만료

0~30일 후에 만료

31~60일 후에 만료

61~90일 후에 만료

만료됨

도메인 세부 정보 페이지 개선 사항

도메인 세부 정보 페이지를 방문하면 (도메인 페이지에서 도메인 선택) 이제 페이지 상단에 상태 표시줄이 표시됩니다. 이 상태 표시줄을 사용하면 도메인의 유효성 검사 상태, 도메인 유효성 검사가 만료된 시간, 가장 최근에 도메인 유효성 검사가 완료된 시간 및 도메인에 대한 제어를 증명할 때 사용된 DCV 방법을 볼 수 있습니다.

또한 페이지의 도메인 유효성 검사 상태 섹션을 업데이트했습니다. OV 및 EV 도메인 유효성 검사 상태에 대한 별도 항목들을 단일 항목인 '도메인 유효성 검사 상태'로 대체했습니다.

2022년 1월 8일

예정된 유지 관리

DigiCert는 2022년 1월 8일 22:00 - 24:00 MST(2022년 1월 9일 5:00 - 7:00 UTC) 사이에 정기 유지 관리 작업을 수행합니다. 서비스를 보호하기 위한 이중화를 갖추고 있지만 이 시간 동안 일부 DigiCert 서비스를 사용할 수 없을 수 있습니다.

이용자는 무엇을 할 수 있습니까?

일정에 따라 계획합니다.

높은 우선 순위의 주문, 갱신 및 재발급을 유지 관리 시간 이전 또는 이후를 피하여 일정을 계획하십시오.

즉시 인증서 발급 및 자동화 작업에 API를 사용하는 경우 중단될 것으로 예상하십시오.

라이브 유지 보수 업데이트를 받으려면 DigiCert 상태 페이지를 구독하십시오. 이 구독에는 유지 보수 시작 및 종료 시간에 대한 이메일 알림이 포함됩니다.

예약된 유지 관리 날짜 및 시간은 DigiCert 2022년 예약된 유지 관리를 참조하십시오.

서비스는 유지 관리가 완료되는 즉시 복원될 것입니다.