CertCentral

2022 changes

2022年12月31日

デジサート 2022年メンテナンススケジュール

証明書関連のタスクについてプランを立てる一助となるように、以下に 2022年メンテナンススケジュールをご用意いたしましたのでご案内いたいします。DigiCert 2022 定期メンテナンス— このページは、すべてのメンテナンススケジュール情報が記載され、最新に更新されています。

世界各地の顧客について、当社は全員それぞれに最適な時期があることは理解しています。ただ、顧客の利用状況に関するデータの審査後、当社は、影響が及ぶ顧客の数がもっとも少ない時期を選択しています。

当社のメンテナンススケジュールについて

メンテナンスは、特記事項がないかぎり、各月の第一週末に予約されています。

各メンテナンス期間は2時間ごとにスケジュールが更新されます。

お客様のサービスを保護するための冗長性は備えてありますが、一部利用できないデジサートサービスがあります。

通常業務は、メンテナンス完了後に再開されます。

リアルタイム更新を利用するには、デジサートステータスページに利用登録してください。このサブスクリプションには、メンテナンスが開始された時間と終了時間のメールが含まれます。

これらのメンテナンスウインドウについての詳細は、アカウントマネージャか、デジサートサポートにお問い合わせください。

December 15, 2022

CertCentral: Single random value for completing DCV on OV and EV TLS certificate orders

To simplify the domain control validation (DCV) workflow for OV and EV TLS certificates, we've improved our random value generation process for OV and EV certificate orders.

Now, when using DCV methods that require a random value to complete the domain validation for your OV or EV TLS orders, you receive a single random value that you can use to complete the DCV check for every domain on the order.

注記

Before, DigiCert returned a unique random value for each domain submitted on the OV or EV TLS certificate order.

This change brings the DCV workflow for OV and EV orders into closer alignment with DV orders, which have always returned a single random value for all domains on the order.

Affected DCV methods:

DNS TXT Record

DNS CNAME Record

HTTP Practical Demonstration (also known as File or FileAuth)

CertCentral Services API: DCV enhancements

To improve API workflows for clients using DCV methods that require a random value for OV and EV TLS certificate orders, we made the following enhancements to the CertCentral Services API.

Updated API response for creating OV and EV TLS certificate orders

We updated the data returned when you submit an order request:

New response parameter:

dcv_random_valueNow, when you submit an OV or EV TLS certificate order request with a

dcv_methodofdns-txt-token,dns-cname-token, orhttp-token, the API returns a new top-level response parameter:dcv_random_value. This parameter contains a random value that you can use to complete the DCV check for every domain on the order.Enhanced

domainsarrayNow, when you submit an OV or EV TLS certificate order request with a DCV method of

dns-txt-token,dns-cname-token, orhttp-token, the API returns adcv_tokenobject for every domain in thedomainsarray.Additionally, each

domains[].dcv_tokenobject now includes the samedcv_random_valuethat is used for the entire order. Before, we returned a different random value for each domain.注記

Before, when you submitted an order for an OV or EV TLS certificate, the API response omitted the

dcv_tokenobject for these domains:Domains validated under the scope of another domain on the order.

Domains that already existed in your account.

Subdomains of existing domains.

This example shows the updated API response for an OV TLS certificate request using a DCV method of dns_txt_token. For this example, the order includes these domains: example.com, sub.example.com, and example.org.

Updated API response for reissuing OV and EV TLS certificates

Now, when you reissue an OV or EV TLS certificate order request with a dcv_method of dns-txt-token, dns-cname-token, or http-token, the API returns a dcv_random_value that you can use to validate any domains added with the reissue request. For more information, visit the Reissue certificate API reference.

注記

Before, the Reissue certificate API endpoint only returned a dcv_random_value parameter for DV certificate reissues.

Added support for OV and EV TLS certificate orders to endpoints for managing order DCV

We updated the order-level endpoints for managing DCV to accept requests when the order_id path parameter contains the ID of an OV or EV TLS certificate order:

With this change, you can complete DCV for OV and EV TLS certificate orders with fewer API requests by calling the endpoints for managing DCV at the order-level instead of the domain-level.

Now, you can complete DCV checks for a domain using:

Any valid random value that exists for the domain (order-level or domain-level).

Either of the endpoints for checking DCV: Check domain DCV or Check order DCV.

注記

Before, the order-level endpoints for managing DCV only accepted requests when the order_id path parameter contained the ID of a DV certificate order. To manage DCV for individual domains on OV and EV TLS certificate orders, API clients had to use our domain-level endpoints:

Domain info API enhancements

We updated the Domain info API endpoint to return a new response parameter: higher_level_domains.

The higher_level_domains parameter contains a list of existing higher-level domains with a complete domain control validation (DCV) check for the same organization as the queried domain. Use this list to see if there are any domains in your account with active validations you can reuse to prove control over the queried domain.

For example, if you query the domain ID for demo.sub.example.com and you have already completed DCV checks for the domains sub.example.com and example.com in your account, the Domain info API returns a higher_level_domains array with this structure:

{

...

"higher_level_domains": [

{

"name": "sub.example.com",

"id": 4316203,

"dcv_expiration_datetime": "2023-12-04T04:08:50+00:00"

},

{

"name": "example.com",

"id": 4316205,

"dcv_expiration_datetime": "2023-12-04T04:08:49+00:00"

}

],

...

} To get the higher_level_domains array in your response data, you must submit a request to the Domain info API endpoint that includes the query string include_dcv=true:

https://www.digicert.com/services/v2/domain/{{domain_id}}?include_dcv=trueFor more information, see the API reference: Domain info.

December 8, 2022

CertCentral Services API: Added verified contact details to Organization info API

To give API clients access to more information about the verified contacts that exist for an organization, we added a new array to the Organization info API response: verified_contacts.

The new verified_contacts array provides a list of objects with details about each verified contact that exists for the organization. The verified_contacts array:

Includes information about pending, valid, and expired verified contacts.

Provides a list of validation types (CS, EV, and EV CS) for each verified contact.

注記

Before, the Organization info API only returned valid verified contacts in the ev_approvers array. The ev_approvers array is still available, however it does not provide as much detail as the new verified_contacts array.

Bugfix: Duplicate verified contacts

We fixed a bug where submitting a verified contact with multiple validation types (for example, CS and EV) caused duplicate verified contacts to be created for the organization, one for each validation type. This bug affected verified contacts submitted through the CertCentral console or through the CertCentral Services API.

Now, when you submit verified contacts with multiple validation types, we assign each validation type to the same verified contact, instead of creating a duplicate.

注記

This change only affects new verified contacts submitted after the fix. We did not remove any existing duplicate verified contacts.

Before today, duplicate verified contacts were not visible in the CertCentral console or Services API. With our recent enhancements to the Organization info API endpoint (see CertCentral Services API: Added verified contact details to Organization info API), any duplicate verified contacts for the organizations you manage will appear in the newly added verified_contacts array.

December 6, 2022

CertCentral: Removing the permanent identifier in EV Code Signing certificates

On December 6, 2022, at 10:00 MST (17:00 UTC), DigiCert will no longer issue EV Code Signing certificates with a permanent identifier value in the Subject Alternative Name field.

What do I need to do?

Does your EV code signing process expect to find the permanent identifier when parsing your issued EV Code Signing certificates?

If yes, you need to update your process by December 6, 2022, so it no longer relies on a permanent identifier value.

If no, no action is required.

Does this change affect my existing EV Code Signing certificates?

This change does not affect existing EV Code Signing certificates with a permanent identifier value in the Subject Alternative Name field. However, if you reissue an EV Code Signing certificate after the change on December 6, 2022, your reissued certificate will not contain a permanent identifier.

Background

The permanent identifier is a unique code for EV code signing certificates that includes information about the certificate subject’s jurisdiction of incorporation and registration information. In 2016, the CA/Browser Forum removed the permanent identifier requirement from EV Code Signing certificates.

CertCentral Services API: Verified contact improvements

Starting December 6, 2022, DigiCert will require organizations on Code Signing (CS) and EV Code Signing (EV CS) certificate orders to have a verified contact.

This change was originally scheduled for October 19, 2022. However, we postponed the change to December 6, 2022. For more information, see the October 19, 2022 change log entry.

Learn more:

December 3, 2022

Upcoming scheduled maintenance

DigiCert will perform scheduled maintenance on December 3, 2022, 22:00 – 24:00 MST (December 4, 2022, 05:00 – 07:00 UTC).

注記

Maintenance will be one hour later for those who do not observe daylight savings.

Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window, including Automation events and Discovery scans.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

Subscribe to the DigiCert Status page to get live maintenance updates. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

Services will be restored as soon as the maintenance is completed.

November 5, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on November 5, 2022, 22:00 –24:00 MDT (November 6, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

November 3, 2022

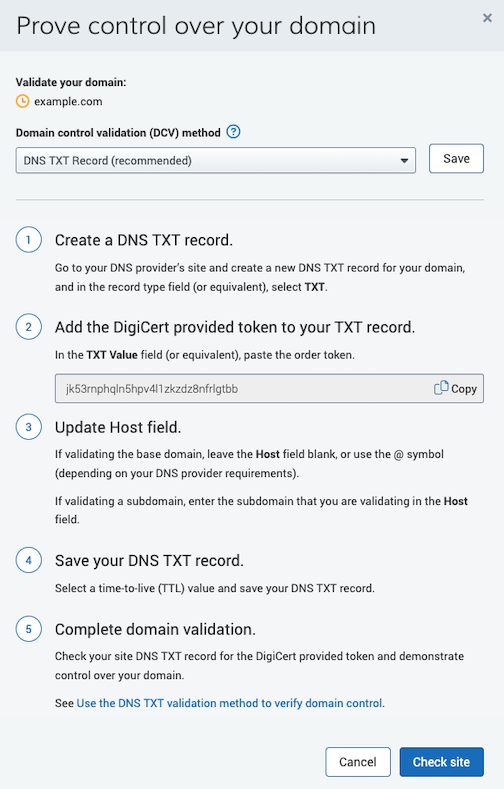

CertCentral: Improved DV certificate domain control validation

We updated the Prove control over your domain popup window for pending DV orders, making it easier to see what you need to do to complete the domain validation for all domains included on your certificate.

Now, when you select a domain control validation (DCV) method, you can see basic instructions for completing the domain validation along with a link to more detailed instructions on our product documentation website.

注記

For DV orders, you must use the same DCV method for all the domains on the certificate.

See for yourself

In the left main menu, go to Certificates > Orders.

On the Orders page, locate and select the order number of a pending DV order.

On the DV order details page, under What do I need to do, select the Prove control over domain link.

Improved Prove control over your domain popup window

November 1, 2022

CertCentral: upgrade your product when renewing your order

DigiCert is happy to announce that CertCentral allows you to upgrade your product when renewing your order.

Are you tired of placing a new order and reentering all your information when upgrading to a new product?

Now you don’t have to. We’ve improved our order renewal process so you can upgrade your product when renewing your certificate order.

Don’t see that option to upgrade your product when renewing your order, or already have the products you need and don’t want to see the option to upgrade?

Don’t worry; you can enable and disable this feature as needed. When ready to upgrade, you can enable it to save the hassle of placing a new order. When done, you can disable it until the next time you want to upgrade a product. See Upgrade product on renewal settings.

CertCentral: Improved Code Signing and EV Code Signing request forms

DigiCert is happy to announce that we updated the Code Signing and EV Code Signing request forms making it easier to view and add organization-related information when ordering a certificate.

This update allows you to select an organization and review the contacts associated with that organization or enter a new organization and assign contacts to the new organization.

Changes to note

You can now add a new organization along with all its contacts: organization, technical, and verified.

When adding an existing organization, you can now:

View the contacts assigned to that organization

Replace the organization contact

Replace or remove the technical contact

Select the verified contact(s) you want to receive the approval email

Add verified contacts

Before, you could only see and select an existing organization and could not see the contacts assigned to the organization.

See for yourself

In your CertCentral account, in the left main menu, go to Request a Certificate > Code Signing or Request a Certificate > EV Code Signing to see the updates to the request forms.

CertCentral: Code Signing certificate reissue bug fix

When reissuing your code signing certificate, we now include the Subject Email Address on your reissued certificate. Adding a subject email is optional and only available in enterprise accounts.

Note that we will not include the subject email address in the reissued certificate if the domain validation on that email domain has expired.

Background

When you order a code signing certificate, you can include an email address on your code signing certificate—subject email. Including an email address on the certificate provides an additional layer of trust for end users when checking your code signing signature.

See コードサイニング証明書をオーダーする.

October 21, 2022

CertCentral: Ability to require an additional email on certificate request forms

We are happy to announce that you can now make the Additional emails field a required field on CertCentral, Guest URL, and Guest Access request forms.

Tired of missing important expiring certificate notifications because the certificate owner is on vacation or no longer works for your organization?

The change helps prevent you from missing important notifications, including order renewal and expiring certificate notifications when the certificate owner is unavailable.

See for yourself:

To change this setting for CertCentral request forms:

In the left menu, go to Settings > Preferences.

On the Preferences page, expand Advanced settings.

In the Certificate Requests section, under Additional email field, select Required so requestors must add at least one additional email to their requests.

Select Save Settings.

To change this setting for Guest Access:

In the left main menu, go to Account > Guest Access.

On the Guest access page, in the Guest access section, under Additional emails, select Required so requestors must add at least one additional email to their requests.

Select Save Settings.

To change this setting for Guest URLs:

In the left main menu, go to Account > Guest Access.

On the Guest access page, in the Guest URLs section, to make it required in an existing guest URL, select the name of the guest URL. Under Emails, check Require additional emails field so requestors must add at least one additional email to their requests.

To make it required on a new guest URL, select Add Guest URL and then under Emails, check Require additional emails field so requestors must add at least one additional email to their requests.

Select Save Settings.

October 20, 2022

Change log RSS feed is going down

On October 20, 2022, the RSS feed for the docs.digicert.com change log is going down due to a platform migration.

It will return. Check back here for updates or contact us at docs@digicert.com to be notified when the new RSS feed is available.

October 19, 2022

CertCentral Services API: Verified contact improvements

注記

Update: This API change has been postponed until December 6, 2022.

DigiCert continues to recommend you follow our guidance to update affected API implementations before December 6.

What if I already made changes to get ready for October 19?

You are prepared for December 6. You don’t need to make additional changes. DigiCert will continue processing your order requests for Code Signing (CS) and EV Code Signing (EV CS) certificates as usual now and after we update the API on December 6.

Starting October 19, 2022, DigiCert will require organizations on Code Signing (CS) and EV Code Signing (EV CS) certificate orders to have a verified contact.

DigiCert has always required a verified contact from the organization to approve code signing certificate orders before we issue the certificate. Today, DigiCert can add a verified contact to an organization during the validation process. After October 19, verified contacts must be submitted with the organization.

To make the transition easier, when you submit a request to the Order code signing certificate API endpoint, DigiCert will default to adding the authenticated user (the user who owns the API key in the request) as a verified contact for the organization.

DigiCert will apply this default when:

The organization in the API request has no verified contacts who can approve CS or EV CS orders.

The API request body does not specify a new verified contact to add to the organization.

The authenticated user has a job title and phone number.

To avoid a lapse in service, make sure users in your CertCentral account with active API keys have a job title and phone number.

Learn more

October 17, 2022

CertCentral: Updated the DigiCert site seal image

We are happy to announce that we updated the DigiCert site seal image and replaced the checkmark with a padlock.

The updated site seal continues to provide your customers with the assurance that your website is secured by DigiCert—the leading provider of digital trust.

October 13, 2022

CertCentral: Updated the Code Signing and EV Code Signing request forms

In CertCentral, we reorganized and updated the look of the Code Signing and EV Code Signing certificate request forms. These forms are now more consistent with the look and flow of our TLS/SSL certificate request forms.

CertCentral: Code Signing certificate request form bug fix

On the code signing request form, when adding a Subject email address to appear on the certificate, you can now see the validated domains assigned to the organization with which the code signing certificate is associated.

注記

Previously, the option for viewing the validated domains assigned to the organization did not show any domains.

October 10, 2022

New Dedicated IP addresses for DigiCert Services

Update: IP Address change postponed until February 15, 2023

When we sent notifications in June 2022 about the IP address change, one of the IP addresses was incorrect. The same IP address was incorrect in this change log. We fixed that, and the information in the change log has been corrected.

To provide you with time to verify and update the IP addresses in your allowlist, we have postponed the IP address change until February 2023.

For more information:

New Dedicated IP Addresses knowledge base

October 8, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on October 8, 2022, 22:00 –24:00 MDT (October 9, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

Services will be restored as soon as the maintenance is completed.

End of support for CBC ciphers in TLS connections

DigiCert will end support for Cipher-Block-Chaining (CBC) ciphers in TLS connections to our services on October 8, 2022, at 22:00 MDT (October 9, 2022, at 04:00 UTC).

This change affects browser-dependent services and applications relying on CBC ciphers that interact with these DigiCert services:

CertCentral and CertCentral Services API

Certificate Issuing Services (CIS)

CertCentral Simple Certificate Enrollment Protocol (SCEP)

This change does not affect your DigiCert-brand certificates. Your certificates will continue to work as they always have.

Why is DigiCert ending support for the CBC ciphers?

To align with Payment card industry (PCI) compliance standards, DigiCert must end support for the following CBC:

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

TLS_RSA_WITH_AES_256_CBC_SHA

What do I need to do?

If you are using a modern browser, no action is required. Most browsers support strong ciphers, such as Galois/Counter Mode (GCM) ciphers, including Mozilla Firefox, Google Chrome, Safari, and Microsoft Edge. We do recommend updating your browser to its most current version.

If you have applications or API integrations affected by this change, enable stronger ciphers, such as GCM ciphers, in those applications and update API integrations before October 8, 2022.

If you do not update API integrations and applications, they will not be able to use HTTPS to communicate with CertCentral, the CertCentral Services API, CIS, and SCEP.

Knowledge base article

See our Ending Support for CBC Ciphers in TLS connections to our services for more information.

Contact us

If you have questions or need help, contact your account manager or DigiCert Support.

September 27, 2022

CertCentral Services API: Keep the "www" subdomain label when adding a domain to your account

To give you more control over your domain prevalidation workflows, we added a new optional request parameter to the Add domain API endpoint: keep_www. Use this parameter to keep the www. subdomain label when you add a domain using a domain control validation (DCV) method of email, dns-txt-token, or dns-cname-token.

By default, if you are not using file-based DCV, the Add domain endpoint always removes the www. subdomain label from the name value. For example, if you send www.example.com, DigiCert adds example.com to your account and submits it for validation.

To keep the www and limit the scope of the approval to the www subdomain, set the value of the keep_www request parameter to true:

{

"name": "www.example.com",

"organization": {

"id": 12345

},

"validations": [

{

"type": "ov"

}

],

"dcv_method": "email",

"keep_www": true

}September 16, 2022

CertCentral: Revocation reasons for revoking certificates

CertCentral supports including a revocation reason when revoking a certificate. Now, you can choose one of the revocation reasons listed below when revoking all certificates on an order or when revoking an individual certificate by ID or serial number.

Supported revocation reasons:

Key compromise* - My certificate's private key was lost, stolen, or otherwise compromised.

Cessation of operation - I no longer use or control the domain or email address associated with the certificate or no longer use the certificate.

Affiliation change - The name or any other information regarding my organization changed.

Superseded - I have requested a new certificate to replace this one.

Unspecified - None of the reasons above apply.

*Note: Selecting Key compromise does not block using the associated public key in future certificate requests. To add the public key to the blocklist and revoke all certificates with the same key, visit problemreport.digicert.com and prove possession of the key.

Revoke immediately

We also added the Revoke this certificate immediately option that allows Administrators to skip the Request and Approval process and revoke the certificate immediately. When this option is deselected, the revocation request appears on the Requests page, where an Administrator must review and approve it before it is revoked.

Background

The Mozilla root policy requires Certificate Authorities (CAs) to include a process for specifying a revocation reason when revoking TLS/SSL certificates. The reason appears in the Certificate Revocation List (CRL). The CRL is a list of revoked digital certificates. Only the issuing CA can revoke the certificate and add it to the CRL.

September 10, 2022

Upcoming Scheduled Maintenance

DigiCert will perform scheduled maintenance on September 10, 2022, 22:00 –24:00 MDT (September 11, 2022, 04:00 – 06:00 UTC). Although we have redundancies to protect your services, some DigiCert services may be unavailable during this time.

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

See DigiCert 2022 scheduled maintenance for scheduled maintenance dates and times.

September 7, 2022

CertCentral Services API: Revocation reason for TLS/SSL certificates

In the CertCentral Services API, we added the option to choose a revocation reason when you submit a request to revoke a TLS/SSL certificate.

You can choose a revocation reason when revoking all certificates on an order or when revoking an individual certificate by ID or serial number.

To choose a revocation reason, include the optional revocation_reason parameter in the body of your request.

Example JSON request body:

{

"revocation_reason": "superseded"

}

For information about each revocation reason, visit the API documentation:

Revoke certificate (by ID or serial number)

August 30, 2022

CertCentral Services API: Added label for verified contacts

In the CertCentral Services API, we added a new contact_type label for verified contacts: verified_contact.

Use the verified_contact label to identify verified contacts for an organization when you submit a request for an EV TLS, Verified Mark, Code Signing, or EV Code Signing certificate. The updated label applies to all verified contacts, regardless of which product type the order is for.

For example, this JSON payload shows how to use the verified_contact label to add a verified contact to an organization in a new certificate order request:

{

"certificate": {

...

}

"organization": {

"id": 12345,

"contacts": [

{

"contact_type": "verified_contact",

"user_id": 12345

}

},

...

} Note: Before this change, verified contacts were always identified with the label ev_approver. The CertCentral Services API will continue accepting ev_approver as a valid label for verified contacts on EV TLS, VMC, Code Signing, and EV Code Signing certificate orders. The verified_contact label works the same as the ev_approver label, but the name is updated to apply to all products that require a verified contact.

Improved API documentation for adding organizations to Code Signing and EV Code Signing orders

We updated the Order code signing certificate API documentation to describe three ways to add an organization to your Code Signing (CS) or EV Code Signing (EV CS) order requests:

Add an existing organization already validated for CS or EV CS certificate issuance.

Add an existing organization not validated for CS or EV CS and submit the organization for validation with your order.

Create a new organization and submit it for validation with your CS or EV CS order request.

Learn more: Order code signing certificate – CS and EV CS organization validation

August 24, 2022

CertCentral: Edit SANs on pending orders: new, renewals, and reissues

DigiCert is happy to announce that CertCentral allows you to modify the common name and subject alternative names (SANs) on pending orders: new, renewals, and reissues.

Tired of canceling an order and placing it again because a domain has a typo? Now, you can modify the common name/SANs directly from a pending order.

Items to note when modifying SANs

Only admins and managers can edit SANs on pending orders.

Editing domains does not change the cost of the order.

You can only replace a wildcard domain with another wildcard domain and a fully qualified domain name (FQDN) with another FQDN.

The total number of domains cannot exceed the number included in the original request.

Removed SANs can be added back for free, up to the amount purchased, any time after DigiCert issues your certificate.

To reduce the certificate cost, you must cancel the pending order. Then submit a new request without the SANs you no longer want the certificate to secure.

See for yourself

In your CertCentral account, in the left main menu, go to Certificates > Orders.

On the Orders page, select the pending order with the SANs you need to modify.

On the certificate’s Order details page, in the Certificate status section, under What do you need to do, next to Prove control over domains, select the edit icon (pencil).

See Edit common name and SANs on a pending TLS/SSL order: new, renewals, and reissues.

CertCentral Services API: Edit SANs on a pending order and reissue

To allow you to modify SANs on pending new orders, pending renewed orders, and pending reissues in your API integrations, we added a new endpoint to the CertCentral Services API. To learn how to use the new endpoint, visit Edit domains on a pending order or reissue.

August 22, 2022

CertCentral Services API: New response parameters for Domain info and List domains endpoints

To make it easier for API clients to get the exact date and time domain validation reuse periods expire, we added new response parameters to the Domain info and List domains API endpoints:

dcv_approval_datetime: Completion date and time (UTC) of the most recent DCV check for the domain.dcv_expiration_datetime: Expiration date and time (UTC) of the most recent DCV check for the domain.

ヒント

For domain validation expiration dates, use the new dcv_expiration_datetime response parameter instead of relying on the dcv_expiration.ov and dcv_expiration.ev fields. Since October 1, 2021, the domain validation reuse period is the same for both OV and EV TLS/SSL certificate issuance. The new dcv_expiration_datetime response parameter returns the expiration date for both OV and EV domain validation.

Learn more:

August 6, 2022

Upcoming scheduled maintenance

Some DigiCert services will be down for about 15 minutes during scheduled maintenance on August 6, 2022, 22:00 – 24:00 MDT (August 7, 2022, 04:00 – 06:00 UTC).

What can I do?

Plan accordingly:

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance starts and when maintenance ends.

For scheduled maintenance dates and times, see DigiCert 2022 scheduled maintenance.

July 11, 2022

CertCentral Services API: Archive and restore certificates

To give API clients the option to hide unused certificates from API response data, we released new API endpoints to archive and restore certificates. By default, archived certificates do not appear in response data when you submit a request to the List reissues or List duplicates API endpoints.

New API endpoints

Use this endpoint to archive a certificate.

Use this endpoint to restore an archived certificate.

Updated API endpoints

We updated the List reissues and List duplicates endpoints to support a new optional URL query parameter: show_archived. If the value of show_archived is true, the response data includes archived certificates. If false (default), the response omits archived certificates.

July 9, 2022

Upcoming Schedule Maintenance

Some DigiCert services will be down for a total of 20 minutes during scheduled maintenance on July 9, 2022, 22:00 – 24:00 MDT (July 10, 2022, 04:00 – 06:00 UTC).

What can I do?

Plan accordingly

Schedule high-priority orders, renewals, and reissues before or after the maintenance window.

Expect interruptions if you use the APIs for immediate certificate issuance and automated tasks.

To get live maintenance updates, subscribe to the DigiCert Status page. This subscription includes email alerts for when maintenance begins and when it ends.

For scheduled maintenance dates and times, see the DigiCert 2022 scheduled maintenance.

July 5, 2022

CertCentral: Improved Order details page

DigiCert is happy to announce that we improved the layout and design of the Order details page.

We took your feedback and updated the Orders page to make managing your certificates and orders easier throughout their lifecycle.

When we reorganized the information on the Order details page, we didn’t remove anything. So, everything you did before the updates, you can still do now. However, there are a few things you asked for that you can do now that you couldn’t do before.

Summary of changes:

We added new banners, alerts, and icons to help you better understand the actions you need to take on your certificates and orders.

We added a Certificate history tab to the Order details page. Now, you can view and interact with all the certificates associated with the order: reissues, duplicates, expired, and revoked.

We added the ability to revoke an individual certificate or all the certificates on the order.

We also updated the Orders page to add Certificate and Order alert banners, advanced search features, and columns in the orders list.

These changes do not affect Guest access. When accessing an order via guest access, you will not see any of the updates.

See the changes for yourself. In your CertCentral account, in the left main menu, go to Certificates > Orders.

Want to provide feedback?

The next time you are in your CertCentral account, locate the “d” icon in the lower right corner of the page (white “d” in a blue circle) and click it. Use the Share Your Feedback feature to let us know your thoughts on the changes. And don’t hesitate to provide feedback about other CertCentral pages and functionality.

June 28, 2022

CertCentral: Improved DNS Certification Authority Authorization (CAA) resource records checking

DigiCert is happy to announce that we improved the CAA resource record checking feature and error messaging for failed checks in CertCentral.

Now, on the order’s details page, if a CAA resource record check fails, we display the check’s status and include improved error messaging to make it easier to troubleshoot problems.

Background

Before issuing an SSL/TLS certificate for your domain, a Certificate Authority (CA) must check the DNS CAA Resource Records (RR) to determine whether they can issue a certificate for your domain. A Certificate Authority can issue a certificate for your domain if one of the following conditions is met:

They do not find a CAA RR for your domain.

They find a CAA RR for your domain that authorizes them to issue a certificate for the domain.

How can DNS CAA Resource Records help me?

CAA resource records allow domain owners to control which certificate authorities (CAs) are allowed to issue public TLS certificates for each domain.

June 21, 2022

CertCentral: Bulk domain validation support for DNS TXT and DNS CNAME DCV methods

DigiCert is happy to announce that CertCentral bulk domain validation now supports two more domain control validation (DCV) methods: DNS TXT and DNS CNAME.

Remember, domain validation is only valid for 397 days. To maintain seamless certificate issuance, DigiCert recommends completing DCV before the domain's validation expires.

Don't spend extra time submitting one domain at a time for revalidation. Use our bulk domain revalidation feature to submit 2 to 25 domains at a time for revalidation.

See for yourself

In your CertCentral account, in the left main menu, go to Certificates > Domains.

On the Domains page, select the domains you want to submit for revalidation.

In the Submit domains for revalidation dropdown, select the DCV method you want to use to validate the selected domains.

2022年6月6日

CertCentral Report Library API の機能強化

デジサートは、CertCentral Report Library API の以下の機能拡張を発表いたします。

予約レポートの削除によるレポート実行の一時停止

新しいパラメータ、を追加しました:予約済ジョブを削除する。予約されたレポートを削除すると、今後のレポート実行は中断されます。予約されたレポートを削除しても、同じレポートIDを持つ完了したレポートをダウンロードすることは可能です。

注記

以前は、レポートの予約の編集のみ、または予約されたレポートとすべての完了したレポートの実行を削除することのみができました。

サブアカウントデータのみを使用してレポートを作成する

レポート作成とレポートの編集エンドポイントについて、許可されるdivision_filter_type値のリストに新しいオプションを追加しました。EXCLUDE_ALL_DIVISIONS.レポートからすべての親アカウントデータを除外するには、この値を使用します。このオプションを使用したレポートには、選択したサブアカウント(sub_account_filter_type)のデータのみが含まれます。

注記

以前には、親アカウントの1つ以上の管理グループからのデータを含めなければ、サブアカウントのレポートを作成することができませんでした。

詳細情報

2022年6月4日

今後の定期メンテナンス

デジサートは、2022年6月4日、22:00~24:00(米国山岳部夏時間)(2022年6月5日、04:00~06:00(協定世界時))に定期メンテナンスを実施します。デジサートにはサービスを保護するための冗長機能が備えられていますが、この期間中は、一部のデジサートサービスをご利用いただけない可能性があります。

対処方法

優先度の高いオーダー、更新、および再発行は、メンテナンス期間の前または後にスケジュールするようにしてください。

証明書の即時発行、および自動化されたタスクにAPIを使用している場合は、サービスが中断されることを見込んでおきます。

メンテナンスのライブアップデートを取得するには、デジサートステータスページをサブスクライブしてください。このサブスクリプションには、メンテナンスの開始時と終了時のEメールアラートが含まれます。

定期メンテナンスの日付と時間については、「デジサートの2022年定期メンテナンス」を参照してください。

サービスは、メンテナンス完了され次第復旧されます。

2022年5月31日

CertCentral Services API:オーダー情報 API レスポンスの改善

更新: API 利用者に、Order info API レスポンスの変更が自分達の統合に与える影響を評価する時間を与えるため、この更新は2022年5月31日まで延期されます。当初は、2022年4月25日に以下の変更をリリースする予定でした。

2022年5月31日、デジサートはオーダー情報 API に以下の改善を加えます。これらの変更により、未使用の値が削除され、オーダー詳細オブジェクトのデータ構造が更新され、製品タイプ間で異なる状態にあるオーダーに対してより一貫したものになりました。

パブリックTLS、コードサイニング、文書サイニング、Class 1 S/MIME 証明書の詳細と応答例については、オーダー情報エンドポイントの参照文書を参照してください。

これらの変更について質問がある場合、またはサポートが必要な場合は、アカウント担当者またはデジサートカスタマーサポートにお問い合わせください。

一般的な機能強化

以下の変更は、オーダーのステータスに関係なく、さまざまなタイプの証明書のオーダーに適用されます。

パラメータを削除しました。

public_id(文字列)すべてのオーダーにおいて、API は

public_idパラメータを返さなくなります。デジサートは、public_id値を必要とするExpress Install ワークフローをサポートしなくなりました。certificate.ca_cert_id(文字列)ドメイン認証証明書オーダーにおいて、APIは

ca_cert_idパラメータを返さなくなります。このパラメータの値は、発行する ICA 証明書の内部IDであり、外部で使用することはできません。他のプロダクトタイプでは、APIはすでにオーダー詳細からca_cert_idパラメータを除外しています。オーダーに関連する発行元 ICA 証明書の名前と公開IDを取得するには、代わりに

ca_certオブジェクトを使用します。verified_contacts(オブジェクトの配列)ドキュメント署名証明書のオーダーにおいて、APIは

verified_contactsの配列を返さなくなります。他のプロダクトタイプでは、APIはすでにオーダーの詳細からverified_contactsの配列を除外しています。certificate.dns_names(文字列の配列)DNS 名が存在しない場合 (たとえばコードサイニング、文書署名、Class 1 S/MIME 証明書の場合)、API は

dns_names配列を返さないようにします。以前は、空の文字列を含む

dns_names配列を返していました。[" "]certificate.organization_units(文字列の配列)オーダーに関連する組織単位が存在しない場合、APIは

organization_units配列を返さなくなります。以前は、一部の商品タイプにおいて、APIは空文字列の

organization_units配列を返していました。[" "]certificate.cert_validityAPI が返す

cert_validityオブジェクトには、オーダー作成時に証明書の有効期間を設定したユニットのkey/valueペアのみが返されます。例えば、証明書の有効期間が1年の場合、cert_validityは値1を持つyearsパラメータを返します。以前は、

cert_validityオブジェクトはdaysとyearsの両方の値を返すことがありました。

追加されたパラメータ:

order_validity(オブジェクト)コードサイニング、文書署名、クライアント証明書の発行において、API が

order_validityオブジェクトを返すようになります。order_validityオブジェクトは、オーダーの有効期間として、daysyearsまたはcustom_expiration_dateを返します。パブリック SSL/TLS 製品のオーダー詳細には、すでにorder_validityオブジェクトが APIに 含まれています。payment_profile(オブジェクト)DV証明書のオーダーにおいて、保存されたクレジットカードに関連する場合、API は

payment_profileオブジェクトを返すようになります。他の製品タイプでは、API はすでにオーダーの詳細でpayment_profileオブジェクトを含んでいます。server_licenses(整数)ドメイン認証証明書オーダーにおいて、APIは

server_licensesパラメータを返し始めます。他のプロダクトタイプでは、APIはすでにオーダー詳細にserver_licensesパラメータ含めています。

申請された証明書のオーダー

以下の変更は、承認待ちのオーダー申請、または却下されたオーダー申請にのみ適用されます。これらの変更により、応答のデータ構造は申請が承認され、オーダーがデジサートに提出され、検証および発行された後に API が返すものに近くなります。

未承認や却下された要求を管理するために、オーダーの詳細を取得する代わりに、申請エンドポイント (/request) を使用することを推奨します。/request エンドポイントは、保留中の証明書オーダー申請オーダー申請と却下された証明書オーダー申請を管理するために設計されており、これらのエンドポイントは変更されません。

注記

証明書を迅速に発行するには、新しい証明書オーダーの申請承認ステップをスキップまたは省略するワークフローを使用することを推奨します。すでに API ワークフローで承認ステップをスキップまたは省略している場合は、以下の変更を無視しても問題はありません。承認ステップの削除について:

追加されたパラメータ:

disable_ct(ブーリアン)allow_duplicates(ブーリアン)cs_provisioning_method(文字列)

パラメータを削除しました。

server_licenses(整数)すべての未認証のオーダー申請に対して、API は

server_licensesパラメータを返さなくなります。API は、承認されたオーダー申請の詳細情報に、引き続きserver_licensesパラメータを含めます。

改善された organization オブジェクト

未承認オーダーと承認オーダーのオーダー詳細で一貫したデータ構造を提供するために、APIは未承認オーダーのリクエストに対して修正された organization オブジェクトを返します。

すべての商品タイプに対して、未承認のオーダー申請時に以下の予期せぬプロパティを返さなくなります。

organization.status(文字列)organization.is_hidden(ブーリアン)organization.organization_contact(オブジェクト)organization.technical_contact(オブジェクト)organization.contacts(オブジェクトの配列)

すべての商品タイプに対して、未承認のオーダー申請時にもしも存在する場合、以下の期待されるプロパティを返し始めます。

organization.name(文字列)organization.display_name(文字列)organization.assumed_name(文字列)organization.city(文字列)organization.country(文字列)

オーダー情報応答に含まれないの詳細を取得するには、組織情報 API エンドポイントを使用します。

2022年5月24日

CertCentral、新しい中間CA証明書からジオトラストおよび RapidSSL のドメイン認証証明書を発行へ

2022年5月24日午前9時~午前11時MDT(午後3時~午後5時UTC)の間、デジサートは以下に示すジオトラストと RapidSSL の中間CA(ICA)証明書を置き換えます。これらの中間CAからは、最大有効期限(397日)のドメイン認証証明書を発行することができなくなりました。

ジオトラスト TLS ドメイン認証 RSA ミックス SHA256 2020 CA-1

ジオトラスト TLS ドメイン認証 RSA ミックス SHA256 2021 CA-1

RapidSSL ドメイン認証 RSA ミックス SHA256 2020 CA-1

RapidSSL ドメイン認証 RSA ミックス SHA256 2021 CA-1

ジオトラスト Global TLS RSA4096 SHA256 2022 CA1

RapidSSL Global TLS RSA4096 SHA256 2022 CA1

DigiCert ICA Update KBの記事を参照してください。

どのような影響がありますか?

新しいICA証明書を公開しても、発行済みのドメイン認証証明書には影響しません。置き換えられた ICA 証明書から発行されたアクティブな証明書は、有効期限が切れるまで信頼されたままです。

しかし、(証明書)再発行を含むすべての新しい証明書は、新しい ICA 証明書から発行されます。ICA 証明書の置き換えが気付かれないようにするには、インストールするすべての TLS 証明書に、提供された ICA 証明書を必ず含めてください。

中間CA証明書の旧バージョンをピン留めする

中間CA証明書の旧バージョンの受け入れをハードコーディングする

中間CA証明書の旧バージョンを含むトラストストアを運営する

要対応

ピン留め、ハードコーディング、トラストストアの運用を行っている場合は、早急に環境を更新してください。ICA 証明書のピン留めやハードコードを停止するか、新しい ICA 証明書から発行されたジオトラスト ドメイン認証および RapidSSL ドメイン認証証明書が信頼されるように必要な変更を行う必要があります。言い換えれば、新しい ICA 証明書と信頼されたルートにチェーンアップできることを確認します。

新しい中間CA証明書のコピーをダウンロードするには、DigiCert トラステッドルート認証局証明書のページを参照してください。

もっと時間が必要な場合はどうすれば?

環境の更新にもっと時間が必要な場合、旧 2020年版 ICA 証明書を有効期限が切れるまで使用し続けることができます。デジサートカスタマーサポートにご連絡いただければ、お客様のアカウントでそのように設定させていただきます。ただし、2022年5月31日以降、2020年の ICA 証明書から発行された RapidSSL ドメイン認証およびジオトラスト ドメイン認証の証明書は、1年未満で切り捨てられる予定です。

2022年5月18日

CertCentral:新しい鍵生成サービス、DigiCert KeyGen

デジサートは、新しい鍵生成サービス、KeyGen を発表いたします。KeyGen を使用すると、クライアント証明書およびコードサイニング証明書をブラウザから生成してインストールすることができます。KeyGen は、macOSとWindowsで使用でき、すべての主要なブラウザでサポートされています。

KeyGen を使えば、クライアント証明書とコードサイニング証明書をオーダーするのにCSRを生成する必要はありません。CSRなしでオーダーしてください。その後、オーダーを処理し、証明書の準備ができたら、デジサートからKeyGen を使った証明書の取得方法が説明されている、「証明書の生成」メールが届きます。

KeyGen はどのように機能するのですか?

KeyGen は鍵ペアを生成し、その公開鍵を使用して証明書署名申請(CSR)を作成します。KeyGen は CSR をデジサートに送信し、デジサートは KeyGen に証明書を返送します。次に、KeyGen は、証明書と秘密鍵を含むPKCS12(.p12)ファイルをお使いのデスクトップにダウンロードします。証明書生成プロセスで作成したパスワードは、PKCS12ファイルを保護します。パスワードを使用して証明書ファイルを開くと、その証明書は個人の証明書ストアにインストールされます。

ブラウザからクライアント証明書とコードサイニング証明書を生成する方法については、以下の説明を参照してください。

2022年5月9日

CertCentral Services API:オーダー情報 API の応答、ユーザー値が空の場合のデータタイプを修正

オーダー情報 API (GET https://www.digicert.com/services/v2/order/certificate/{{order_id}})において、オーダーに関連するユーザーが存在しない場合に、user フィールドのデータタイプが誤って返される問題を修正しました。これにより、ユーザーデータがないオーダーの場合、オーダー情報エンドポイントは空の配列 ("user": []) を返す代わりに、空のuser オブジェクト ("user": {}) を返すようになりました。

2022年5月7日

今後の定期メンテナンス

更新: 5月7日MDT (5月8日UTC) のメンテナンス時の計画的なダウンタイムはなし。

デジサートは予約済メンテナンスを2022年05月07日 22:00 ~ 24:00 MDT(2022年05月08日 04:00 ~ 06:00 UTC)に実施します。お客様のサービスを保護するための冗長性は備えてありますが、この期間中、一部利用できないデジサートサービスがあります。

サービスはメンテナンス完了次第、復帰します。

どのようにしたらよいですか?

必要に応じて計画:

メンテナンスウインドウの前後で、高優先度オーダー、更新、再発行の発行を予約します。

API を使用して、即時証明書発行およびその他の自動タスクを行う場合は、中断が発生する場合があります。

リアルタイム更新を利用するには、デジサートステータスページに利用登録してください。このサブスクリプションには、メンテナンスが開始された時間と終了時間のメールが含まれます。

メンテナンスの日時は、DigiCert 2022 メンテナンススケジュール を参照してください。

2022年4月18日

CertCentral:認証マーク証明書(VMC)の複数年プランの提供開始

この度、CertCentral と CertCentral Services API の 認証マーク証明書 (VMC) に複数年プランが利用できるようになりましたので、お知らせいたします。

DigiCert®複数年プランでは、最大6年間の認証マーク証明書 (VMC) の有効期間を1回の割引料金で支払うことができます。複数年プランでは、ご希望の有効期間(最大6年間)をお選びいただけます。プランの有効期限が切れたとき、有効期間終了になるごとに、無料で証明書を再発行します。

注記

選択するプランの長さによっては、複数年プランの期間中、ドメインと組織を複数回再認証する必要がある場合があります。

サービスAPIにおける認証マーク証明書(VMC)の複数年プラン

サービス API では、認証マーク証明書(VMC)のオーダーリクエストを送信する際に、order_validity オブジェクトを使用して、複数年プランの適用期間(1年~6年)を設定します。詳細情報は、こちらをご覧ください。

認証マーク証明書(VMC)とは?

認証マーク証明書 (VMC) は新しいタイプの証明書で、企業は顧客の受信トレイの「送信者」フィールドの横に認定ブランドロゴを配置することができます。

ロゴは、メッセージを開く前に表示されます。

ロゴは、貴ドメインのDMARCステータスと、貴組織の認証されたアイデンティティを確認するものとして機能します。

2022年4月11日

CertCentral Services API:ドメインロック API エンドポイント

デジサートは、ドメインロック機能が CertCentral Services API で利用可能になったことをお知らせします。

注記

ドメインロックエンドポイントを使用する前に、まず、CertCentral アカウントでドメインロックを有効にしなければなりません。ドメインロック - アカウントのドメインロックを有効にするを参照してください。

新しい API エンドポイント

指定されたドメインに対してドメインロックを有効化します。

指定されたドメインに対してドメインロックを無効化します。

指定したドメインの DNS CAA リソースレコードに、ドメインロックのアカウントトークンがあるか確認します。

更新された API エンドポイント

ドメイン情報とドメインの一覧表示エンドポイントのレスポンスを更新し、ドメインロックの詳細を示す以下のパラメータを含めるようにしました。

domain_locking_status(文字列)ドメインロックのステータス。ドメインロックが有効なアカウントに対してのみ返されます。

account_token(文字列)ドメインロックのアカウントトークン。ドメインロックが有効なアカウントで、ドメインロックが一度でも有効化された場合のみ返されます。

詳細については、こちらをご覧ください。

2022年4月5日

CertCentral: Domain locking is now available

DigiCert is happy to announce our domain locking feature is now available.

Does your company have more than one CertCentral account? Do you need to control which of your accounts can order certificates for specific company domains?

Domain locking lets you control which of your CertCentral accounts can order certificates for your domains.

How does domain locking work?

DNS Certification Authority Authorization (CAA) resource records allow you to control which certificate authorities can issue certificates for your domains.

With domain locking, you can use this same CAA resource record to control which of your company's CertCentral accounts can order certificates for your domains.

How do I lock a domain?

To lock a domain:

Enable domain locking for your account.

Set up domain locking for a domain.

Add the domain's unique verification token to the domain's DNS CAA resource record.

Check the CAA record for the unique verification token.

To learn more, see:

Symantec、ジオトラスト、Thawte、RapidSSL から CertCentral™ へのアカウントアップグレードの終了

2022年4月5日(MDT)以降、Symantec、ジオトラスト、Thawte、または RapidSSL のアカウントを CertCentral™ にアップグレードすることができなくなりました。

まだ DigiCert CertCentral に移行していない場合は、ウェブサイトのセキュリティを維持し、証明書に継続的にアクセスできるよう、今すぐアップグレードしてください。

アカウントをアップグレードするにはどうすればよいですか?

アカウントをアップグレードするには、直ちにデジサートカスタマーサポートにお問い合わせください。アカウントのアップグレード手順の詳細については、CertCentral のアップグレードを参照してください。必要な確認事項

CertCentral にアカウントをアップグレードしなかった場合、どうなりますか?

2022年4月5日以降、新しい CertCentral アカウントを取得し、ドメインや組織などのアカウント情報をすべて手動で追加していただかなければなりません。また、有効な証明書を新しいアカウントに移行することはできません。

2022年4月5日以降の新しいCertCentralアカウントの設定については、デジサートカスタマーサポートにお問い合わせください。

2022年4月2日

今後の定期メンテナンス

デジサートは予約済メンテナンスを2022年04月02日 22:00 ~ 24:00 MDT(2022年04月03日 04:00 ~ 06:00 UTC)に実施します。この間、サービスの一部が最大2時間ダウンする可能性があります。

注記

サマータイムを適用しない国では、メンテナンスの時間が1時間早くなります。

インフラ関連メンテナンスでの停止時間

このインフラ関連メンテナンスを22:00 MDT (04:00 UTC)に開始します。その場合、以下のサービスが最大2時間ダウンする可能性があります。

CertCentral® TLS 証明書の発行:

この時間帯に提出された TLS 証明書の要求は失敗します

失敗した要求は、サービス復旧後に再提出してください。

CIS と CertCentral® SCEP:

証明書発行サービス(CIS)が停止

簡易証明書登録プロトコル(SCEP)が停止

この時間帯に提出された申請は失敗する

CISのAPIは、「503 サービスは利用できません」エラーを返す

失敗した要求は、サービス復旧後に再提出してください。

Direct Cert Portal の新規ドメインと組織の認証:

この期間中に申請された新しいドメインは、認証に失敗します

新しい組織の認証は失敗します

失敗した要求は、サービス復旧後に再提出してください。

QuoVadis® TrustLink® 証明書の発行:

この時間帯に提出された TrustLink 証明書の申請は遅延します

申請はキューに追加され、後ほど処理されます

キューに入れられた申請は、サービス復旧後に処理されます

PKI Platform 8 の新規ドメインと組織の認証:

この期間中に申請された新しいドメインは、認証に失敗します

新しい組織の認証は失敗します

申請はキューに追加され、後ほど処理されます

キューに入れられた申請は、サービス復旧後に処理されます

ユーザー承認エージェント(UAA)サービスへのアクセスができなくなる:UAA 管理者ウェブポータルとユーザーウェブポータルの両方が無効となる

どのようにしたらよいですか?

必要に応じて計画:

メンテナンスウインドウの前後で、高優先度オーダー、更新、再発行の発行を予約します。

API を使用して、即時証明書発行およびその他の自動タスクを行う場合は、中断が発生する場合があります。

リアルタイム更新を利用するには、デジサートステータスページに利用登録してください。このサブスクリプションには、メンテナンスが開始された時間と終了時間のメールが含まれます。

予約済メンテナンスの日付と時刻については、デジサート 2022年定期メンテナンスを参照してください

サービスはメンテナンス完了次第、復帰します。

2022年3月30日

CertCentral:ドメインの一括再認証が可能に

デジサートは、ドメインの一括検証機能が利用できるようになったことをお知らせします。一度に1つのドメインを再認証のために提出するために余分な時間を費やす必要はありません。ドメイン一括検証機能を使えば、一度に2~25のドメインを再認証に提出することができます。

ドメインの検証は397日間しか有効でないことにご留意ください。シームレスな証明書発行を維持するために、デジサートはドメインの有効期限が切れる前に、前もってドメイン名利用権の確認(DCV)を完了させることを推奨します。

注記

現在、一括ドメイン機能では、Eメール ドメイン名利用権の確認(DCV)方式のみをサポートしています。別のドメイン名利用権の確認(DCV)方法を使用する場合は、各ドメインを個別に申請する必要があります。

ご自身でご確認ください

左メインメニューのお使いの CertCentral アカウントで、証明書 > ドメインの順でクリックします。

ドメインのページで、再検証のために提出するドメインを選択します。

再検証のためにドメインを提出するドロップダウンで、Eメールベースの検証のためにドメインを提出するを選択します。

ドメインの事前検証:ドメインの一括再検証を参照してください。

2022年3月24日

SSL ツールの提供終了

2022年3月24日以降、SSL ツールにアクセスすると、SSL ツールが利用できなくなったことを知らせるポップアップメッセージが表示されます。DigiCert® SSL インストール診断ツールのご利用をお薦めします。

注記

他の SSL ツール機能/ページにアクセスする場合は、同一または類似のサービスを提供している digicert.com の他のサイトページにご案内します。

SSL インストール診断ツールとは何ですか?

SSL インストール診断ツールは、無料で公開されているチェックツールです。

証明書のインストール

ウェブサーバーの構成

どのような対処が必要ですか?

DigiCert® SSL インストール診断ツール の使用を開始します。以下の操作を行ってください。

ブラウザで、SSL ツールブックマークを DigiCert® SSL インストール診断ツールに置き換えます。

ウェブサイトに SSL ツールへのリンクがある場合は、SSL インストール診断ツールへのリンクに置き換えてください。

2022年3月21日

DigiCert サイトシールが、サーバIDと DigiCert スタンダード・サーバID EV証明書のオーダーで使用可能になりました。

スタンダード・サーバIDと DigiCert スタンダード・サーバID EV証明書のオーダーには、DigiCert サイトシールが含まれています。これで、Basic SSL 証明書が保護するサイトと同じサイトに、DigiCert サイトシールをインストールすることができるようになりました。サイトシールは、貴組織のウェブサイトが TLS/SSL セキュリティで最も有名なデジサートによって保護されていることを、貴組織の顧客に保証するものです。

サイトシールをクリックすると、ドメイン、組織、TLS/SSL 証明書、認証に関する追加情報が表示されます。

DigiCert サイトシールの設定とインストール方法についてはこちらをご覧ください

DigiCert Smart Seal

DigiCert は、より革新的なタイプのサイトシールである、DigiCert Smart Seal もご提供しています。この高度なシールは、デジサートサイトシールよりもインタラクティブで魅力的です。スマートシールをよりインタラクティブでものにするために、ホバー効果とアニメーション機能、またホバー効果とアニメーション機能に会社のロゴを表示する機能を追加しました。

2022年3月10日

CertCentral:ドメイン認証証明書のオーダーに DNS CNAME DCV 方式が利用可能に

CertCentral および CertCentral Services API では、ドメイン認証証明書オーダーのドメインの検証に DNS CNAME ドメイン名利用権の確認(DCV)方式を使用できるようになりました。

注記

以前は、DNS CNAME ドメイン名利用権の確認(DCV)方式は、OV および EV 証明書オーダーのドメインの検証およびドメインの事前検証時にのみ使用できました。

ドメイン認証 証明書のオーダーで DNS CNAME DCV方式を使用するには、以下の手順に従います。

CertCentral の場合:

ドメイン認証 TLS 証明書をオーダーする際に、DCV 方式として DNS CNAME を選択できます。

ドメイン認証 TLS 証明書のオーダー詳細ページで、DCV 方式を DNS CNAME レコードに変更できます。

Services API の場合:

ドメイン認証 TLS 証明書を申請する際に、dcv_method リクエストパラメータの値を dns-cname-token に設定します。

注記

ドメイン認証証明書を即時発行するための申請トークンを生成する AuthKey プロセスは、DNS CNAME DCV 方式をサポートしていません。しかし、File Auth (http-token) と DNS TXT (dns-txt-token) DCV 方式を使用することはできます。詳しくは、ドメイン認証証明書即時発行を参照してください。

DNS CNAME ドメイン名利用権の確認(DCV)方式の使用について詳しく知るには:

CertCentralの場合:

Services API の場合:

2022年3月8日

CertCentral Services API:ドメインエンドポイントリスト応答の一覧表示を改良

CertCentral アカウントのドメインのドメイン制御検証 (DCV) ステータスに関する情報を簡単に見つけることができるように、ドメイン一覧表示 API レスポンスのドメインオブジェクトにこれらの応答パラメータを追加しました。

dcv_approval_datetime:ドメイン対する直近のDCVチェックの完了日時。last_submitted_datetime:ドメインが最後に検証のために提出された日時。

詳細は、ドメインの一覧表示のレファレンス文書を参照してください。

2022年3月5日

今後の定期メンテナンス

デジサートは予約済メンテナンスを2022年03月05日 22:00 ~ 24:00 MST(2022年03月06日 05:00 ~ 07:00 UTC)に実施します。この間、サービスの一部が最大2時間ダウンする可能性があります。

インフラ関連メンテナンスでの停止時間

このインフラ関連メンテナンスを22:00 MST (05:00 UTC)に開始します。その場合、以下のサービスが最大2時間ダウンする可能性があります。

CertCentral® TLS 証明書の発行:

この時間帯に提出された TLS 証明書の要求は失敗します

失敗した要求は、サービス復旧後に再提出してください。

CIS と CertCentral™ SCEP:

証明書発行サービス(CIS)が停止

簡易証明書登録プロトコル(SCEP)が停止

この時間帯に提出された申請は失敗する

CISのAPIは、503 サービスは利用できませんエラーを返す

失敗した要求は、サービス復旧後に再提出してください。

Direct Cert Portal の新規ドメインと組織の認証:

この期間中に申請された新しいドメインは、認証に失敗します

新しい組織の認証は失敗します

失敗した要求は、サービス復旧後に再提出してください。

QuoVadis™ TrustLink™ 証明書の発行:

この時間帯に提出された TrustLink 証明書の申請は遅延します

申請はキューに追加され、後ほど処理されます

キューに入れられた申請は、サービス復旧後に処理されます

PKI Platform 8 の新規ドメインと組織の認証:

この期間中に申請された新しいドメインは、認証に失敗します

新しい組織の認証は失敗します

申請はキューに追加され、後ほど処理されます

キューに入れられた申請は、サービス復旧後に処理されます

どのようにしたらよいですか?

必要に応じて計画:

メンテナンスウインドウの前後で、高優先度オーダー、更新、再発行の発行を予約します。

API を使用して、即時証明書発行およびその他の自動タスクを行う場合は、中断が発生する場合があります。

リアルタイム更新を利用するには、デジサートステータスページに利用登録してください。このサブスクリプションには、メンテナンスが開始された時間と終了時間のメールが含まれます。

予約済メンテナンスの日付と時刻については、デジサート 2022年 メンテナンス予約を参照してください

サービスはメンテナンス完了次第、復帰します。

2022年2月17日

CertCentral:検証済み連絡先の EV TLS 証明書申請の承認プロセスの改善

CertCentral と CertCentral Services API では、EV TLS 証明書申請プロセスを更新し、証明書申請に含める検証済み連絡先にのみ EV TLS 申請の承認メールを送信するようにしました。

注記

以前には、EV TLS 証明書を申請すると、組織のすべての認証済連絡先にEVオーダー承認メールを送信していました。

EV TLS 証明書申請に認証済連絡先を追加する:

CertCentral

EV TLS 証明書を申請する際には、以下のことができます。

組織に割り当てられている既存の認証済連絡先を維持

連絡先を削除 (少なくとも1つは必要)

新しい連絡先を追加す(新しい連絡先をそれぞれ検証しなければならず、証明書の発行が遅れる場合があります)

Sevices API

EV TLS 証明書をリクエストする際には、JSONリクエストの

organization.contacts配列に、認証済の連絡先を含めます。認証済連絡先の場合、contact_typeフィールドの値は、ev_approverとなります。

EV TLS 証明書申請について詳しく知るには:

CertCentral の場合、EV SSL/TLS 証明書のオーダーを参照してください。

Services API の場合、スタンダード・サーバID EVのオーダー、セキュア・サーバ ID のオーダー、そしてグローバル・サーバID EV のオーダーを参照してください。

2022年2月12日

デジサートサービスで使用される IP アドレスの範囲の拡大

2022年2月12日 22:00 - 24:00 MST (2022年2月13日 05:00 - 07:00 UTC)に行われる定期メンテナンスの一環として、デジサートがサービスで使用するIPアドレスの範囲を拡大します。これらの追加IPアドレスは、サービスのアップタイムを向上させ、定期メンテナンス時のサービス停止の必要性を低減するための取り組みの一部です。

どのような対処が必要ですか?

貴社が許可リスト*を使用している場合、2022年2月12日までに以下のIPアドレスのブロックを含ませるように更新し、デジサートサービスおよび API 統合を期待されているように稼働させるようにしてください。

注記

*許可リストとは、特定のIPアドレスに対して特定のタスクの実行やシステムへの接続のみを許可する、ファイアウォール用のリストです。

新しいIPアドレスの範囲

この範囲のIPアドレスを許可リスト* に追加します。216.168.240.0/20

重要

IPアドレスの置き換えや削除は、一切していません。私たちは、私たちのサービスを提供するために使用するIPアドレスの範囲を拡大しているだけです。

詳しくは、ナレッジベースの記事、デジサートサービスのIPアドレスの範囲を拡大するをご覧ください。質問がある場合は、アカウントマネージャか、デジサートカスタマーサポートにお問い合わせください。

影響を受けるサービス:

CertCentral/Services API

ACME

Discovery/API

Discovery センサファイアウォール設定

ACME 自動化 / API

証明書発行サービス (CIS)

Simple Certificate Enrollment Protocol (SCEP)

API アクセス URL

Direct Cert Portal/API

DigiCert ウェブサイト

認証サービス

PKI Platform 8

PKI Platform 7 (日本と豪州)

QuoVadis TrustLink

DigiCert ONE

アカウントマネージャ

CAマネージャ

IoT Device Manager

Document Signing Manager

DigiCert® Software Trust Manager

Enterprise PKI Mananger

Automation Manager

2022年2月9日

CertCentral Services API:ドメイン情報の強化

ドメイン情報 API のレスポンスに、ドメインに関連する DCV トークンに expiration_date パラメータが含まれるように更新しました。これにより、Domain info APIを呼び出し、include_dcv クエリパラメータの値をtrueに設定すると、レスポンスに含まれるdcv_token オブジェクトには、ドメインのDCVトークンの expiration_date が含まれるようになります。

{

...

"dcv_token": {

"token": "91647jw2bx280lr5shkfsxd0pv50ahvg",

"status": "pending",

"expiration_date": "2022-02-24T16:25:52+00:00"

},

...

}2022年2月8日

アカウントセキュリティ機能:承認されたユーザーのEメールドメイン

CertCentral 管理者は、ユーザーが CertCentral アカウントを作成できるEメールドメインを指定できるようになりました。これにより、承認されていない一般的なEメールドメイン (@gmail.com, @yahoo.com) や、第三者が所有するドメインにEメールが送信されないようにします。ユーザーがユーザーEメールアドレスを承認されていないドメインに設定または変更しようとすると、エラーが表示されます。

この設定は、設定 > 選択設定で確認できます。詳細設定を展開し、承認された電子メールドメインセクションを見つけます。

注記

この設定は、承認されていないEメールアドレスを持つ既存のユーザーには影響しません。この設定を構成した後に行われた、新しいユーザーとEメールの変更にのみ影響します。

2022年2月1日

認証マーク証明書 (VMC)3つの新たな認定商標庁

デジサートは、VMC 証明書のロゴを検証する、知的財産事務所を新たに3つの承認したことをお知らせします。新しい事務所は、韓国、ブラジル、インドにあります。

新たな認定商標庁

その他の承認された商標事務所:

認証マーク証明書(VMC)とは?

認証マーク証明書 (VMC) は新しいタイプの証明書で、企業は顧客の受信トレイの「送信者」フィールドの横に認定ブランドロゴを配置することができます。

ロゴは、メッセージを開く前に表示されます。

ロゴは、貴ドメインのDMARCステータスと、貴組織の認証されたアイデンティティを確認するものとして機能します。

バグ修正:コードサイニング(CS)証明書生成メールがCS認証済み連絡先にのみ送信される不具合について

コードサイニング(CS)証明書の発行プロセスにおいて、CSが確認された連絡先にのみ証明書生成メールが送信されていたバグを修正しました。このバグは、コードサイニング証明書のリクエストにCSRが含まれていない場合にのみ発生します。

現在では、CSRを添付せずに送信されたオーダーに対して、コードサイニング証明書の生成メールを以下に送信しています。

証明書申請者

証明書申請者の認証済連絡先

オーダーに含める追加メールアドレス

注記

デジサートは、コードサイニング証明書の申請時にCSRを提出することを推奨しています。現在、鍵ペア生成に対応しているブラウザは、Internet Explorer のみです。ナレッジベースの記事をご覧ください:Firefox 69 でのKeygenサポート廃止。

2022年1月25日

Firefox 69での鍵生成のサポートが停止されました。

DV、OV、EV TLS 証明書プロファイルの整合性を図るため、OV および EV TLS 証明書プロファイルに小さな変更を加えました。2022年1月25日、OVとEVのTLS証明書プロファイルで、基本制約の拡張を非重要に設定しました。

注記

DV TLS 証明書は、基本制限拡張を非重要に設定して既に発行されています。

どのような対処が必要ですか?

お客様側で特に対応が必要なことはありません。お客様の証明書発行プロセスにおいては、何の違いも感じないはずです。ただし、TLS証明書プロセスで基本制限拡張を重要に設定する必要がある場合は、アカウントマネージャまたは デジサートカスタマーサポートに直ちに連絡してください。

2022年1月24日

[ドメイン]ページ、[検証ステータス]フィルター(終了済み/認証済み)の改善

ドメインページの検証ステータスドロップダウンで、終了済み/認証済みフィルタを更新し、ドメイン利用権の確認(DCV)が完了しアクティブになっているドメインを簡単に検索できるようになりました。

注記

以前は、[終了済み/認証済み DCV]でドメインを検索すると、ドメインの検証期限が切れている場合でも、DCV が完了したすべてのドメインを返していました。

現在では、終了済み/認証済み DCVでドメインを検索すると、DCV が完了し有効なドメインのみが検索結果に表示されるようになっています。有効期限が切れたDCVを持つドメインを検索するには、検証ステータスドロップダウンで有効期限切れフィルターを使用します。

DCVが完了し、有効なドメインを検索する

CertCentral の左メインメニューで、証明書→ドメインに進みます。

ドメインのぺぺージの検証ステータスドロップダウンで、 終了済み/認証済み終了済み/認証済みを選択します。

CertCentral Services API:ドメイン一覧表示の強化

ドメインを一覧表示する API 用に、OVまたはEV証明書発行のために検証されたドメインを簡単に見つけることができるように、filters[validation]=completed フィルタを更新しました。

以前には、このフィルターは、ドメインの検証が期限切れであっても、DCVのチェックが完了したすべてのドメインを返していました。現在では、OVまたはEVのドメイン検証ステータスが有効なドメインのみが返されます。

2022年1月10日

CertCentral Domains と Domain details のページ:ドメイン検証の追跡の改善

ドメインとドメインの詳細ページを更新し、ドメインの検証を容易に追跡して最新の状態に保つことができるようになりました。これらのアップデートは、昨年のドメイン検証の再利用期間*に関する業界の変更と一致するものです。ドメインの検証を最新に保つことで、新規発行、再発行、重複発行、更新時に証明書の発行時間を短縮できます。

注記

*2021年10月1日、業界はすべてのドメイン検証の再利用期間を398日に短縮しました。デジサートは、期限切れのドメイン検証を使用して証明書が発行されないよう、397日間のドメイン検証の再利用期間を実施しました。この変更の詳細については、ナレッジベース記事、2021年ドメイン検証ポリシーの変更をご覧ください。

ドメインページの改善

ドメインページ (左メインメニューで、証明書 > ドメインの順に移動) に移動したとき、次の3の新しい追加列が表示されます。DCV 方式、検証ステータスと検証有効期限。これにより、ドメイン名利用権の確認するために使用されるドメイン名利用権の確認(DCV)方式、ドメインの検証ステータス(保留、検証済み、期限切れ、期限切れ)、ドメインの検証期限を閲覧して確認することができるようになりました。

OVとEVの検証の再利用期間は同じであるため、検証スタータスの並べ替え機能を効率化しました。OV検証とEV検証で別々のフィルターを表示するのではなく、1組のフィルターのみを表示します。

終了済み/認証済み

保留中の認証

あと0-7日で有効期限切れ

あと0-30日で有効期限切れ

あと31-60日で有効期限切れ

あと61-90日で有効期限切れ

有効期限切れ

ドメイン詳細ページの改善

ドメインの詳細ページにアクセスすると(ドメインページでドメインを選択)、ページの上部にステータスバーが表示されるようになりました。このステータスバーでは、ドメインの検証ステータス、ドメインの検証期限、ドメインの検証が最後に完了した日、ドメインの制御を示すために使用されたDCV方式を確認できます。

また、ページのドメインの検証状況セクションも更新しました。OVとEVのドメイン検証ステータスの個別の項目を、1つの項目「ドメイン検証ステータス」に変更しました。

2022年1月8日

定期メンテナンスのお知らせ

デジサートは予約済メンテナンスを2022年01月08日 22:00 ~ 24:00 MST(2022年01月09日 05:00 ~ 07:00 UTC)に実施します。お客様のサービスを保護するための冗長性は備えてありますが、この期間中、一部利用できないデジサートサービスがあります。

どのようにしたらよいですか?

必要に応じて計画:

メンテナンスウインドウの前後で、高優先度オーダー、更新、再発行の発行を予約します。

API を使用して、即時証明書発行およびその他の自動タスクを行う場合は、中断が発生する場合があります。

リアルタイム更新を利用するには、デジサートステータスページに利用登録してください。このサブスクリプションには、メンテナンスが開始された時間と終了時間のメールが含まれます。

予約済メンテナンスの日付と時刻については、DigiCert 2022年定期メンテナンスを参照してください

サービスはメンテナンス完了次第、復帰します。